Anzeichen dafür, dass Sie gehackt wurden

- Sie wurden von Ihrem Konto abgemeldet.

- Sie finden in Ihrer Kontoaktivität Anmeldungen von Geräten oder Standorten, die Sie nicht wiedererkennen.

- Sie haben E-Mails oder Textnachrichten zu Anmeldeversuchen, Kennwortzurücksetzungen oder 2FA-Codes erhalten, die Sie nicht angefordert haben.

- Sie haben vom Dienst Sicherheits-E-Mails zu einer Ihnen unbekannten Kontoaktivität erhalten.

- Ihr Ordner „Gesendet“ enthält E-Mails, die Sie nicht gesendet haben.

- In Ihrem Konto befinden sich Einkäufe, die Sie nicht erkennen, oder Sie sehen nicht autorisierte Abbuchungen in Ihrer verknüpften Zahlungsmethode.

- Die Daten in Ihrem Konto sind verändert oder fehlen.

- Ihre Kontakte erhalten seltsame E-Mails oder Nachrichten von Ihnen über E-Mail- oder Social-Media-Konten.

- Es gibt Beiträge in Ihren sozialen Medien, die nicht von Ihnen stammen.

- Es gibt ungewöhnliche Änderungen in Ihren Kontoeinstellungen, z. B. aktualisierte Wiederherstellungsinformationen.

- Ihre E-Mails werden automatisch an eine E-Mail-Adresse weitergeleitet, die Sie nicht kennen.

- Mit Ihrem Konto werden neue Apps oder Erweiterungen verknüpft, die Sie nicht autorisiert haben.

- Ihr Konto wurde aufgrund verdächtiger Aktivitäten gesperrt.

- Sie können sich nicht bei Ihrem Konto anmelden.

Wenn Sie glauben, gehackt worden zu sein, stellen die meisten gängigen Onlinedienste Tools bereit, mit denen Sie nach ungewöhnlichen Aktivitäten suchen und bei Bedarf weitere Maßnahmen ergreifen können.

Es ist wichtig, Ihr Google-Konto zu sichern, da es mit vielen Websites und Apps verknüpft ist und auch zum Hacken dieser verwendet werden kann.

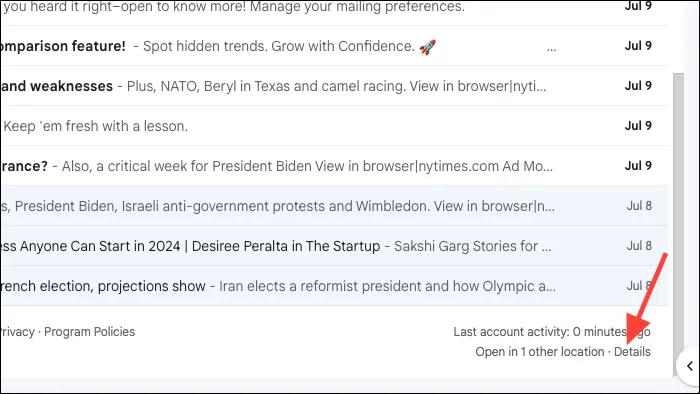

- Wenn Sie glauben, dass jemand auf Ihr Google-Konto zugreifen kann, gehen Sie zu Ihrem Gmail-Konto und scrollen Sie nach unten.

- Klicken Sie unter „Letzte Kontoaktivität“ auf „Details“.

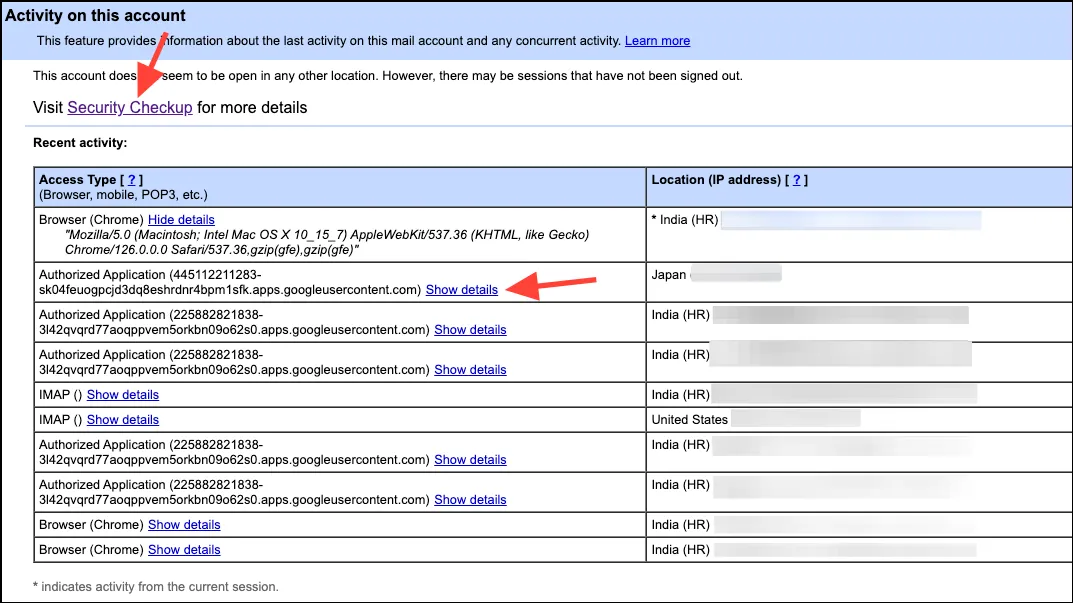

- Sie können alle Orte sehen, an denen Ihr Konto aktiv ist. Klicken Sie auf „Details anzeigen“, um weitere Informationen dazu anzuzeigen. Wenn Sie einen Ort nicht erkennen, klicken Sie auf den Link „Sicherheitscheck“, um ihn genauer zu untersuchen.

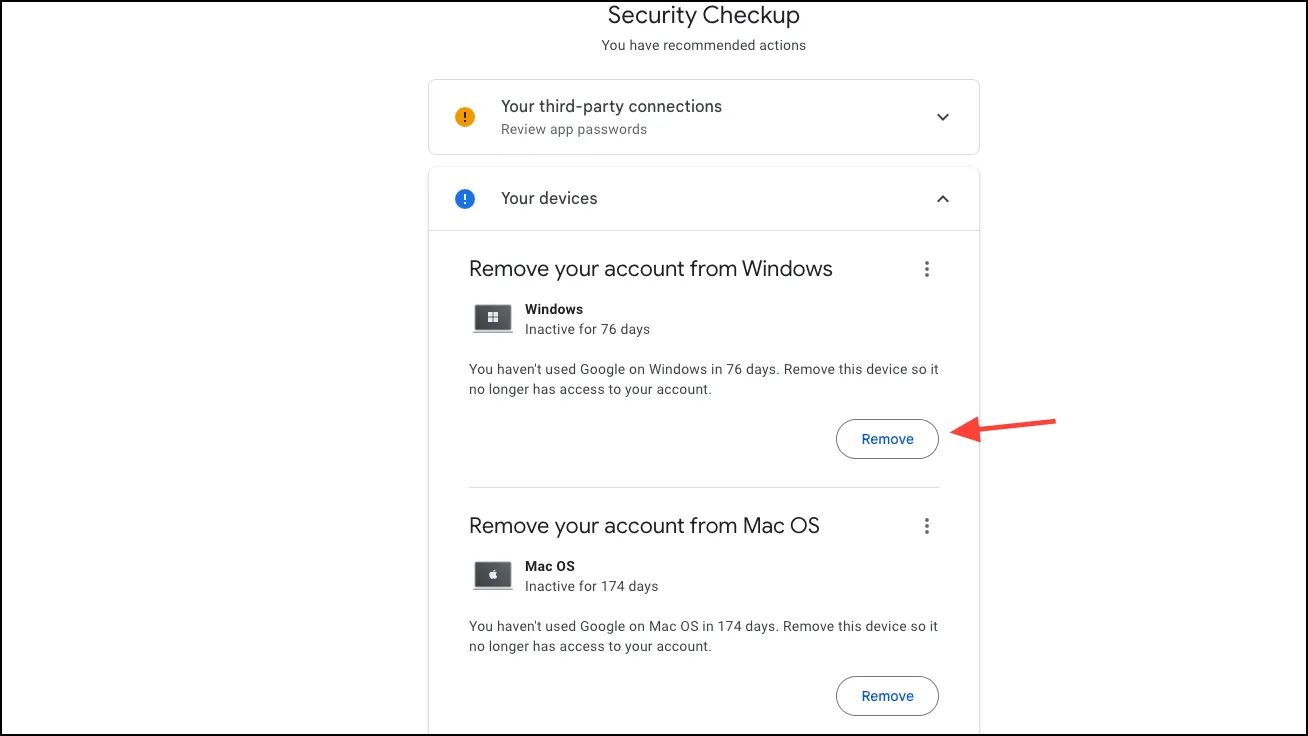

- Hier können Sie die Geräte sehen, die Zugriff auf Ihr Konto haben, und alle Geräte entfernen, die Sie nicht mehr erkennen oder verwenden.

- Rufen Sie als Nächstes die Seite zur Verwaltung Ihres Google-Kontos auf.

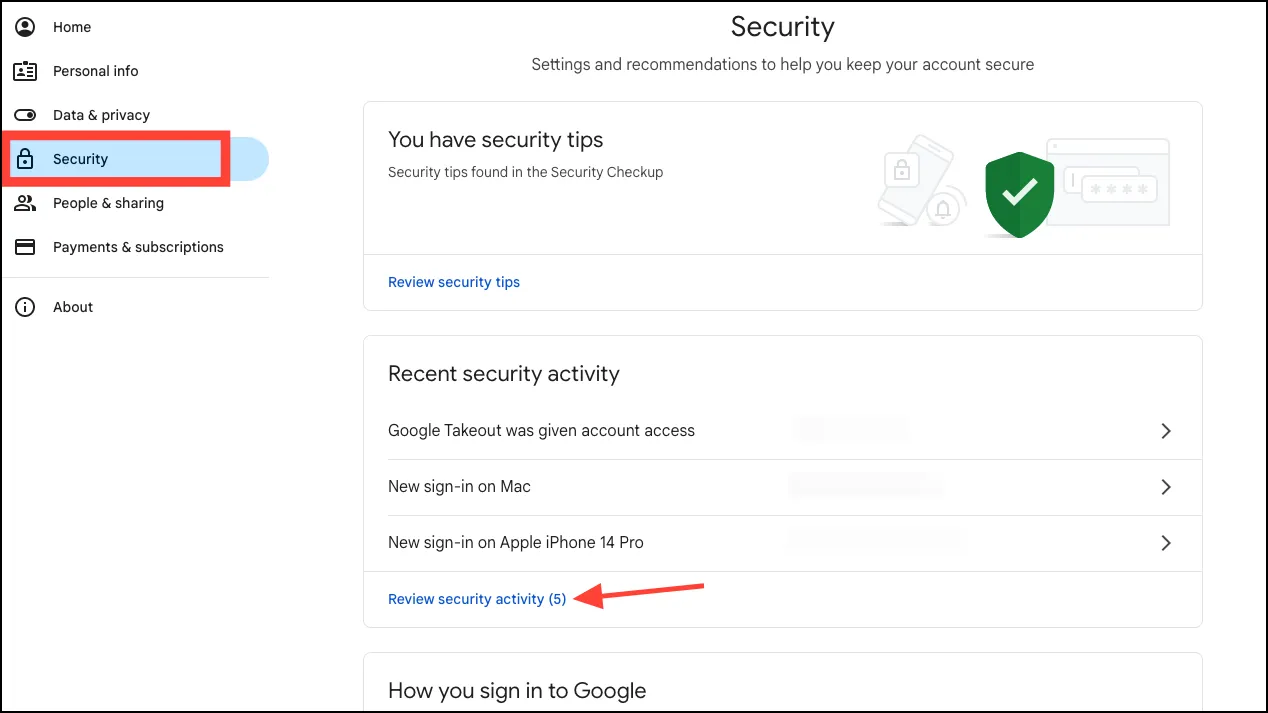

- Klicken Sie links auf „Sicherheit“.

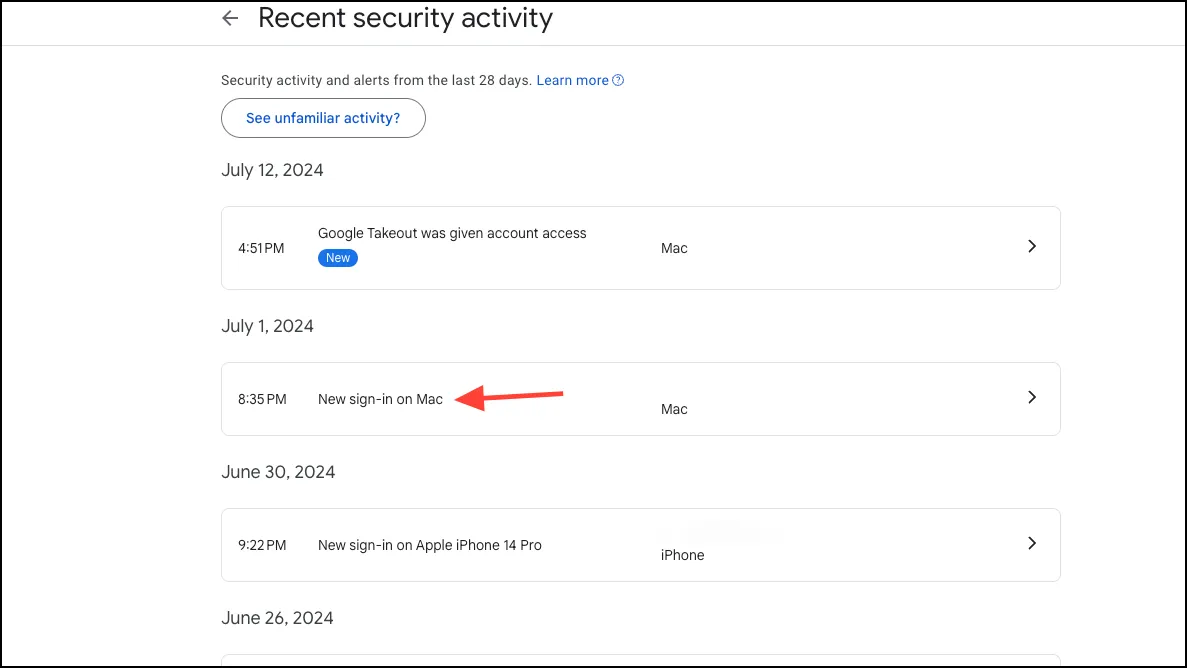

- Gehen Sie dann zu „Letzte Sicherheitsaktivität“ und überprüfen Sie, dass keine verdächtigen Aktivitäten vorliegen.

- Wenn Sie eines sehen, das Sie nicht kennen, klicken Sie darauf.

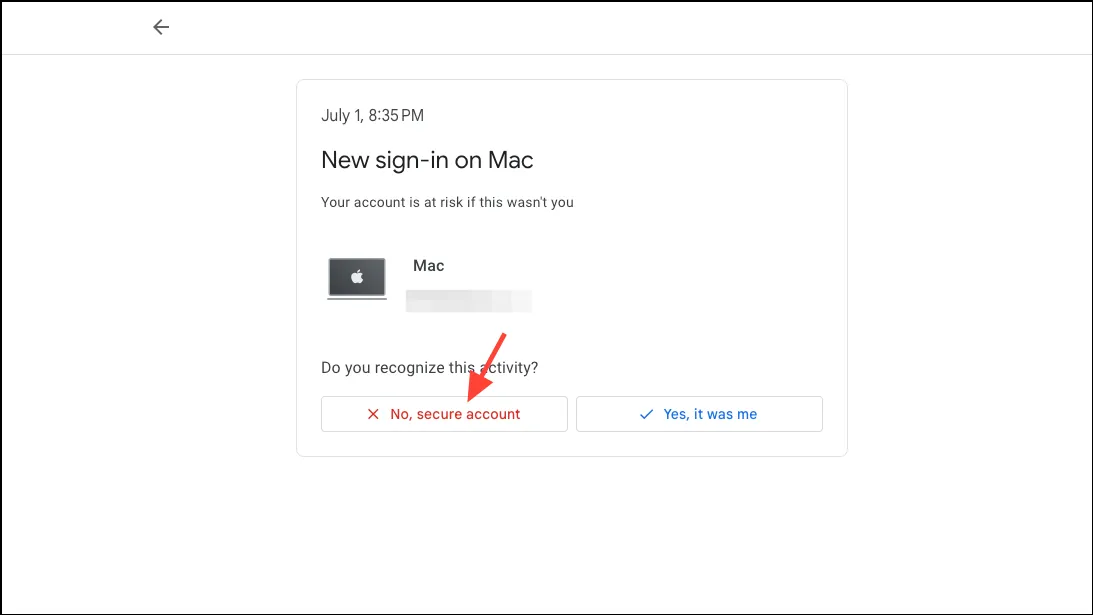

- Klicken Sie dann im nächsten Bildschirm auf „Nein, Konto sichern“.

- Folgen Sie den Schritten auf dem Bildschirm. Je nach Aktivität kann dies etwas so Einfaches wie das Aufheben des Zugriffs eines Dienstes auf Ihr Konto oder etwas so Drastisches wie das Ändern Ihres Kontokennworts sein.

- Wenn Sie Ihr Kennwort ändern, werden Sie überall abgemeldet, außer auf dem Gerät, das Sie zur Bestätigung Ihrer Identität verwenden.

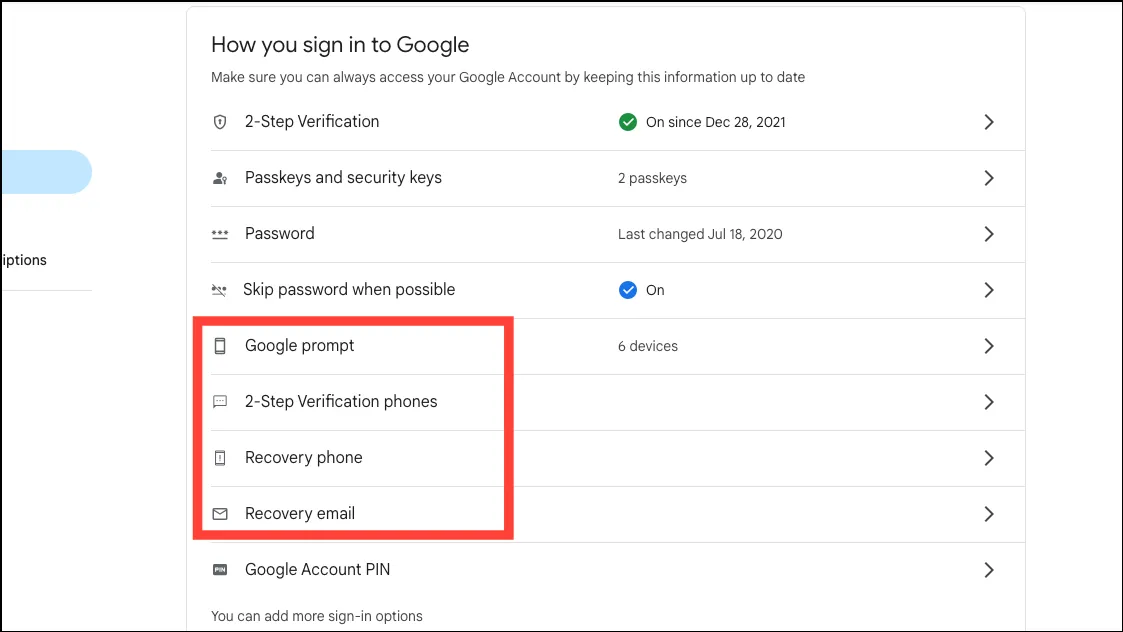

- Sie können in den Sicherheitseinstellungen auch die Geräte überprüfen, auf denen Sie die Google-Eingabeaufforderung erhalten können, sowie Ihre Wiederherstellungstelefonnummern und -E-Mails, um sicherzustellen, dass niemand diese Informationen geändert hat.

- Wenn Sie nicht auf Ihr Konto zugreifen können, weil jemand das Kennwort und die Wiederherstellungsinformationen geändert hat, müssen Sie auf die Seite zur Kontowiederherstellung gehen und die Fragen beantworten, um Ihr Konto wiederherzustellen.

Dinge, die Sie beachten sollten:

- Wenn in Ihrem Google-Konto kompromittierter Finanzinformationen gespeichert sind, z. B. Kreditkartendaten in Google Chrome oder Google Pay, sollten Sie sich an Ihre Bank wenden und die entsprechenden Schritte einleiten.

- Wenn Sie auch andere Informationen oder persönliche Dokumente, etwa Ihren Reisepass, irgendwo in Ihrem Google-Konto gespeichert haben, beispielsweise in Drive, Fotos usw., sollten Sie sich an Ihre örtlichen Behörden wenden und eine Beschwerde einreichen.

- Für Benutzer, deren Konten einem höheren Risiko ausgesetzt sind, dass sie kompromittiert werden, wie Journalisten, Politiker, Menschenrechtsaktivisten usw., bietet Google auch ein erweitertes Schutzprogramm an, das es schwierig macht, auf die Konten anderer zuzugreifen. Während zuvor die Verwendung eines Hardwareschlüssels erforderlich war, hat Google das Programm jetzt erweitert, sodass es auch mit Passkeys funktioniert, sodass Sie keinen Hardwareschlüssel kaufen müssen, wenn Sie nicht möchten.

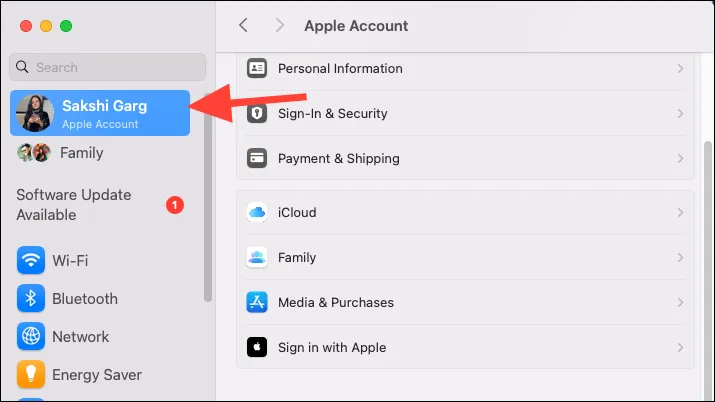

Apple ID

Ob Ihre Apple-ID sicher ist, können Sie relativ einfach mit Ihrem iPhone, iPad oder Mac überprüfen. Sie können diese Informationen auch abrufen, indem Sie in einem Webbrowser appleid.apple.com aufrufen.

- Öffnen Sie auf Ihrem iPhone, iPad oder Mac die App „Einstellungen“.

- Tippen Sie dann oben auf Ihrem iPhone/iPad auf Ihren Namen. Klicken Sie auf dem Mac oben im linken Menü auf Ihren Namen.

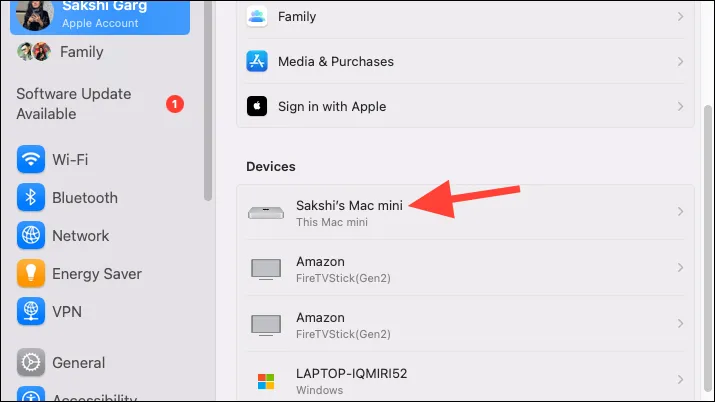

- Scrollen Sie nach unten und Sie sehen eine Liste aller Geräte, auf denen Ihre Apple-ID angemeldet ist.

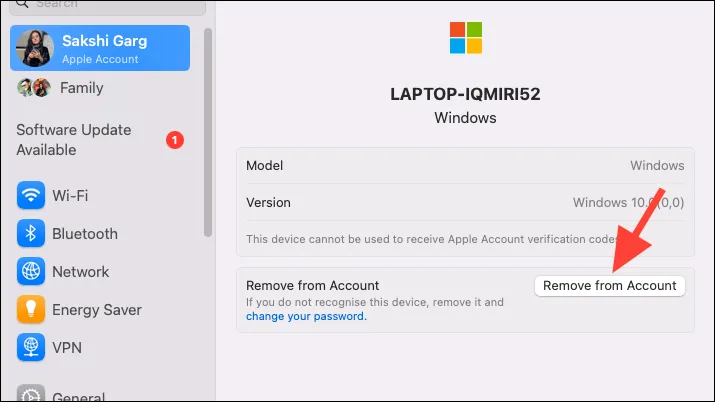

- Sie können auf ein Gerät tippen, um weitere Informationen dazu anzuzeigen. Wenn Sie ein Gerät nicht erkennen, tippen Sie auf „Aus Konto entfernen“.

- Sie sollten Ihr Apple-ID-Passwort auch ändern, wenn ein nicht erkanntes Gerät Zugriff hat.

- Wenn Sie nicht auf Ihr Konto zugreifen und auch das Kennwort nicht zurücksetzen können, können Sie den Wiederherstellungsprozess für Ihre Apple-ID unter iforgot.apple.com starten.

Dinge, die Sie beachten sollten:

- Richten Sie nach der Sicherung Ihres Kontos eine Zwei-Faktor-Authentifizierung ein, falls Sie dies noch nicht getan haben.

- Wenn Sie mit Ihrer Apple-ID eine E-Mail-Adresse eines anderen Anbieters verwenden, beispielsweise Google oder Yahoo, stellen Sie sicher, dass auch dieses Konto sicher ist und nur Sie darauf zugreifen können.

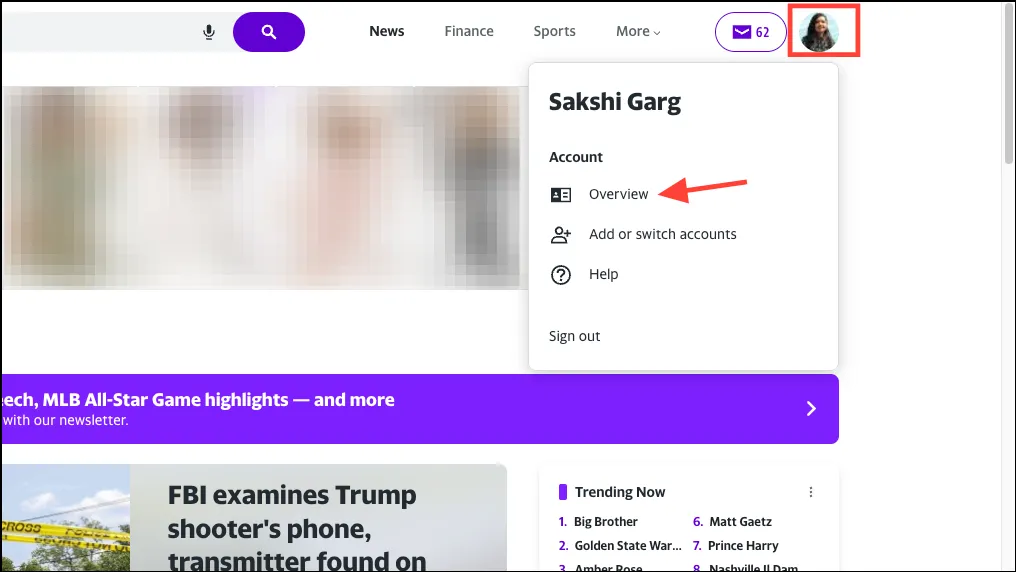

Yahoo

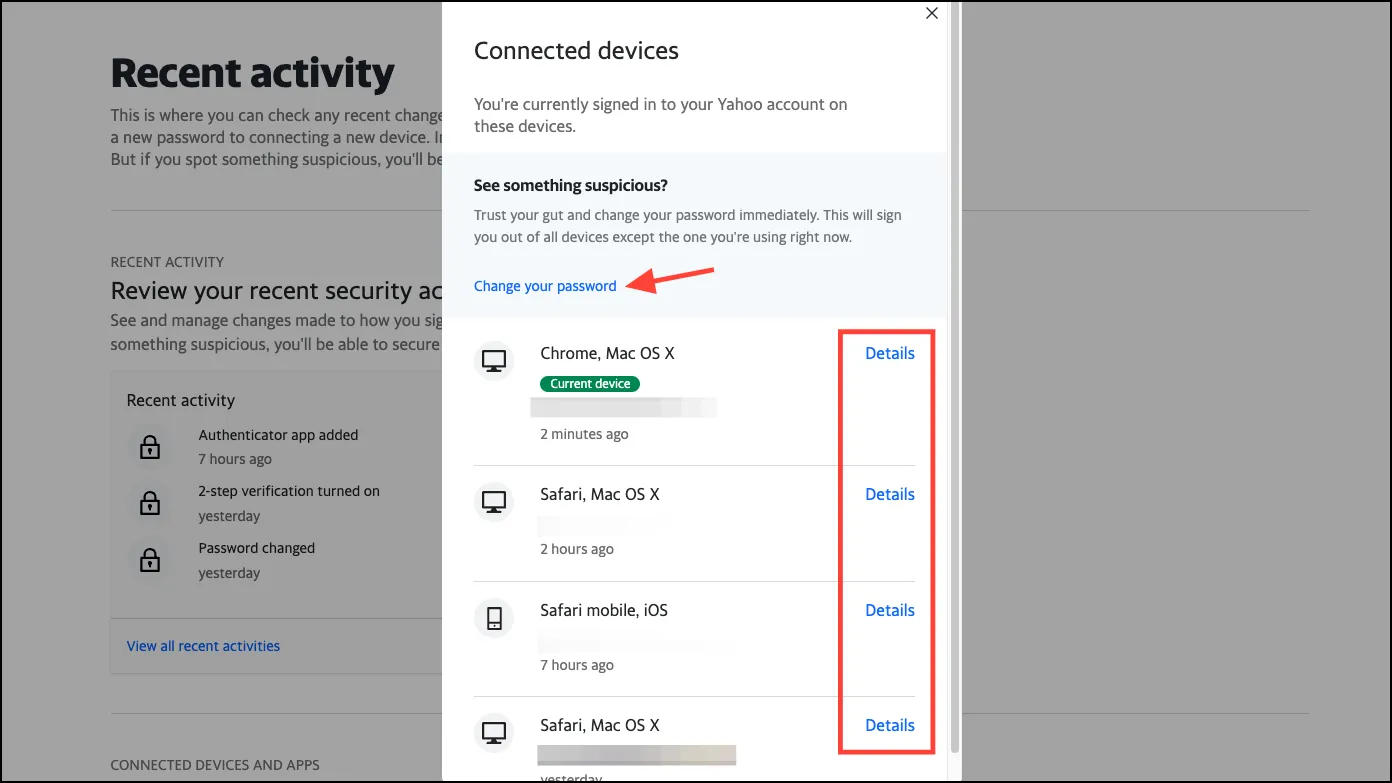

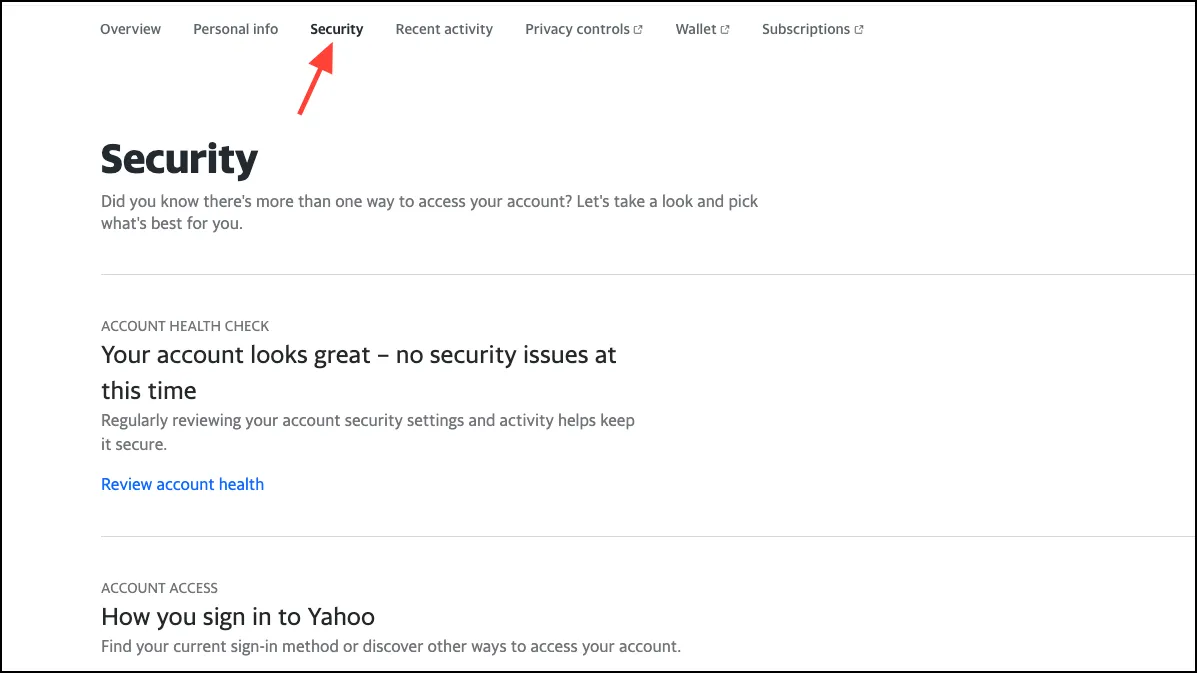

Yahoo verfügt über ähnliche Tools, mit denen Sie herausfinden können, wo Ihr Konto aktiv ist.

- Gehen Sie zu yahoo.com und melden Sie sich bei Ihrem Konto an.

- Bewegen Sie den Mauszeiger über Ihr Profilbild und wählen Sie im Menü „Übersicht“ aus, um zum Kontoverwaltungsbildschirm zu gelangen.

- Klicken Sie dann auf „Verbundene Geräte anzeigen“, um zu sehen, wo Ihr Konto aktiv ist.

- Klicken Sie auf jede Aktivität, die Ihnen verdächtig vorkommt, um sie genauer zu untersuchen. Wenn Sie sie nicht erkennen, ändern Sie Ihr Passwort. Dadurch werden Sie von allen anderen Geräten außer dem, das Sie gerade verwenden, abgemeldet.

- Sie können auf der Kontoverwaltungsseite auch auf „Letzte Aktivität überprüfen“ klicken.

- Hier werden alle Aktivitäten im Zusammenhang mit Ihrem Konto angezeigt, z. B. Änderungen an Passwörtern, Wiederherstellungstelefonnummern oder E-Mails usw. Wenn Sie hier verdächtige Aktivitäten feststellen, ändern Sie Ihr Passwort.

- Gehen Sie dann zu „Sicherheit“. Überprüfen und entfernen Sie hier alle nicht genehmigten Wiederherstellungs-E-Mails, Telefonnummern oder Geräte.

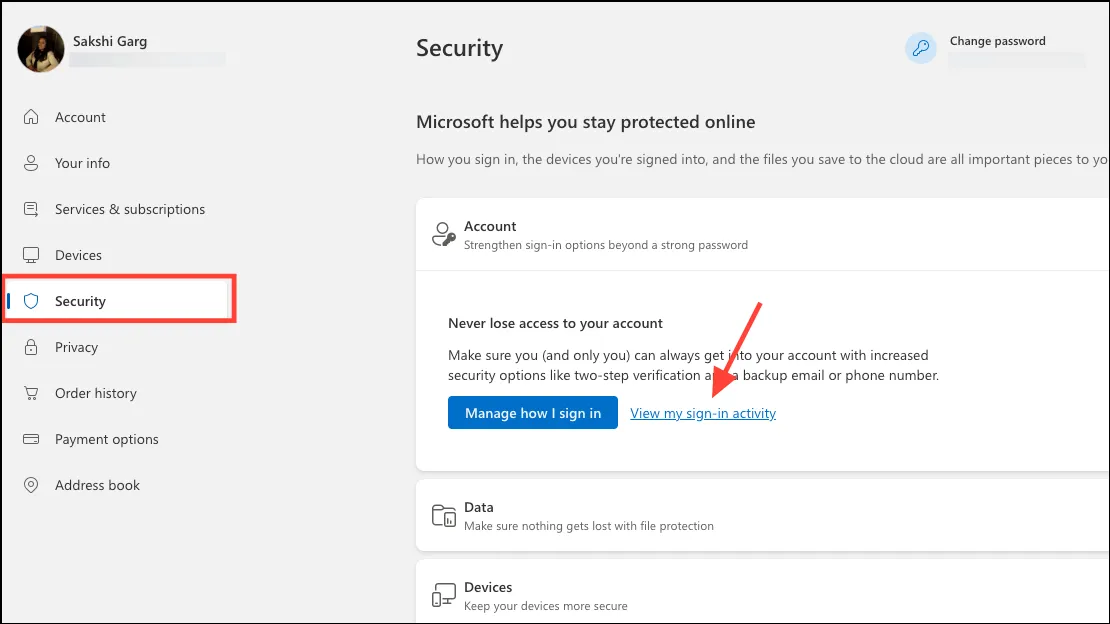

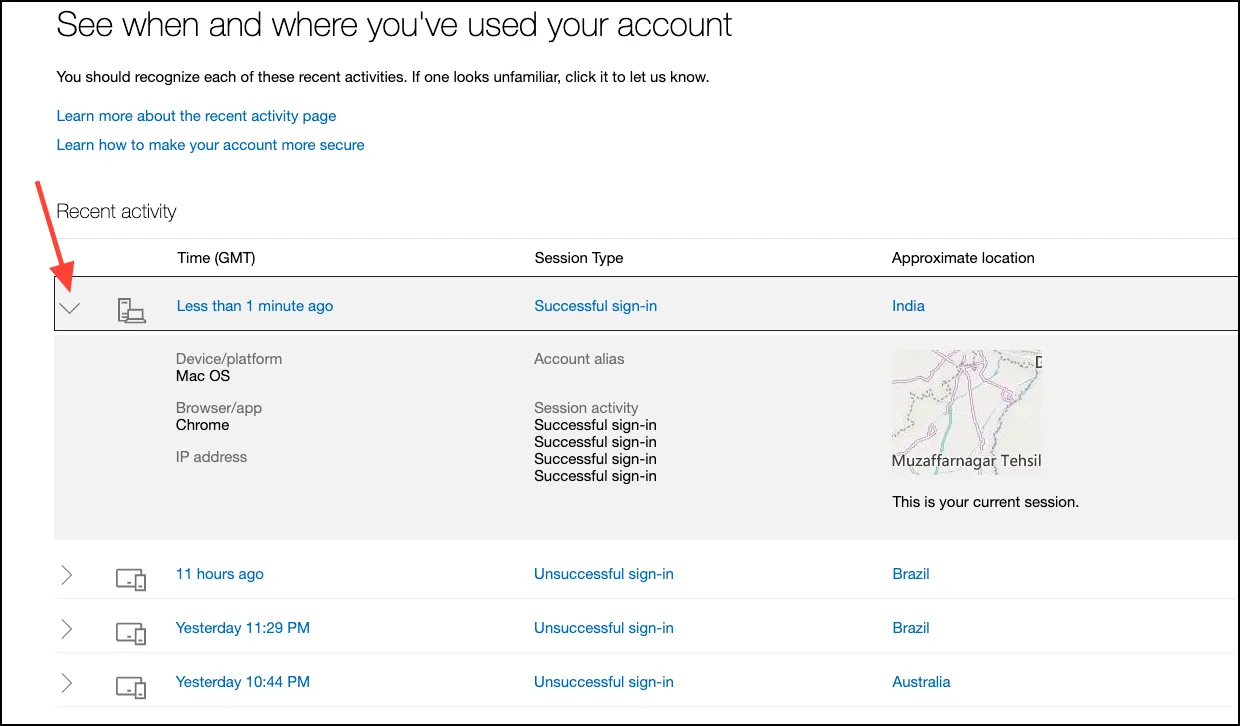

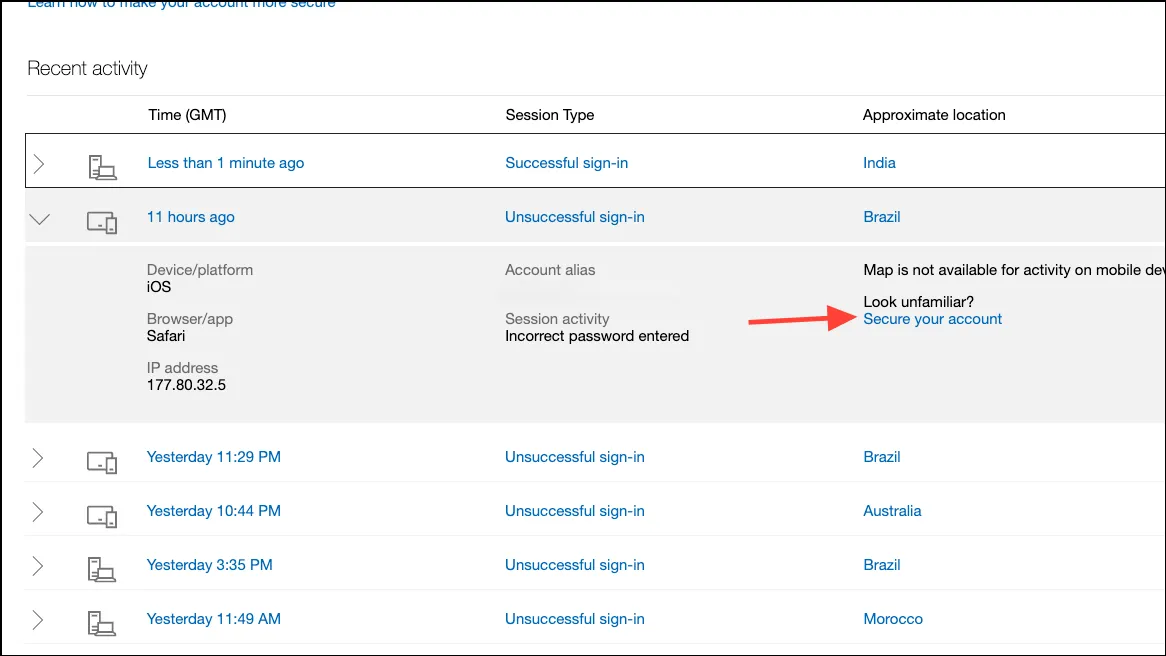

Microsoft

Für Ihr Microsoft- oder Outlook-Konto können Sie Ihre Kontoaktivität sehen, indem Sie auf Ihre Kontoseite gehen.

- Gehen Sie zu microsoft.com und melden Sie sich bei Ihrem Konto an.

- Klicken Sie dann auf das Profilsymbol und gehen Sie im Menü zu „Mein Microsoft-Konto“.

- Gehen Sie im linken Menü zu „Sicherheit“.

- Klicken Sie anschließend unter der Option „Anmeldeweise verwalten“ auf „Meine Anmeldeaktivität anzeigen“.

- Hier können Sie alle Anmeldeversuche (erfolgreiche und erfolglose) für Ihr Konto sehen.

- Bei jedem Anmeldeversuch können Sie es erweitern, um weitere Informationen wie das verwendete Gerät und den verwendeten Browser sowie die IP-Adresse anzuzeigen.

- Wenn Sie verdächtige Aktivitäten feststellen, klicken Sie auf „Konto sichern“, um Ihr Passwort zu ändern.

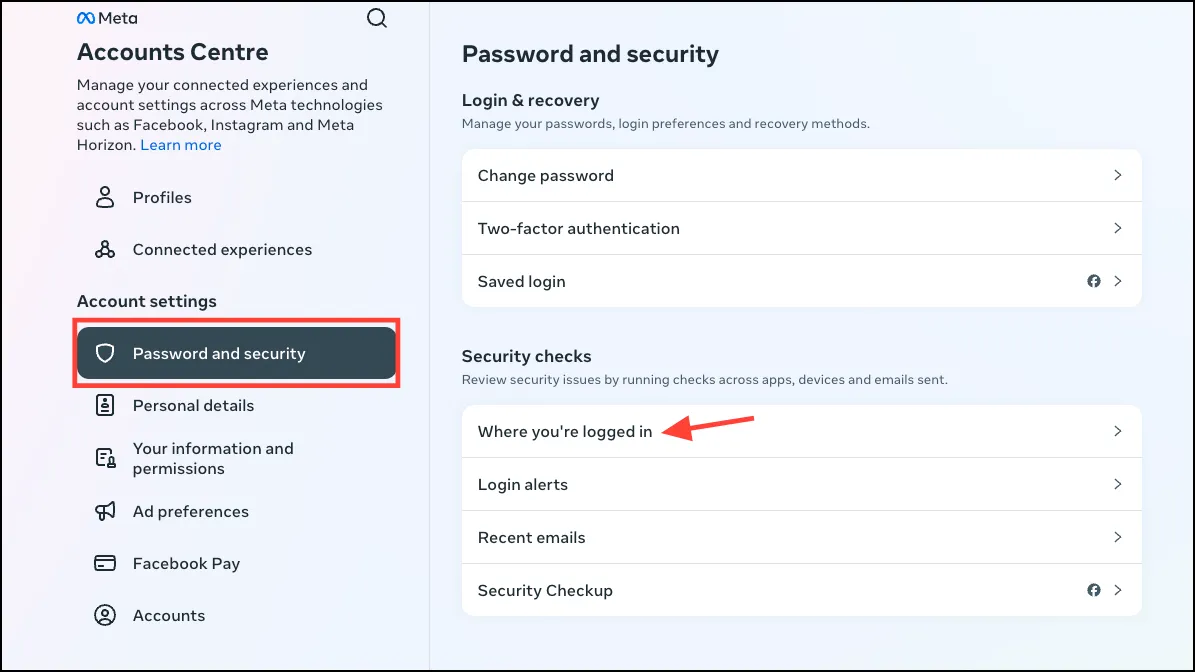

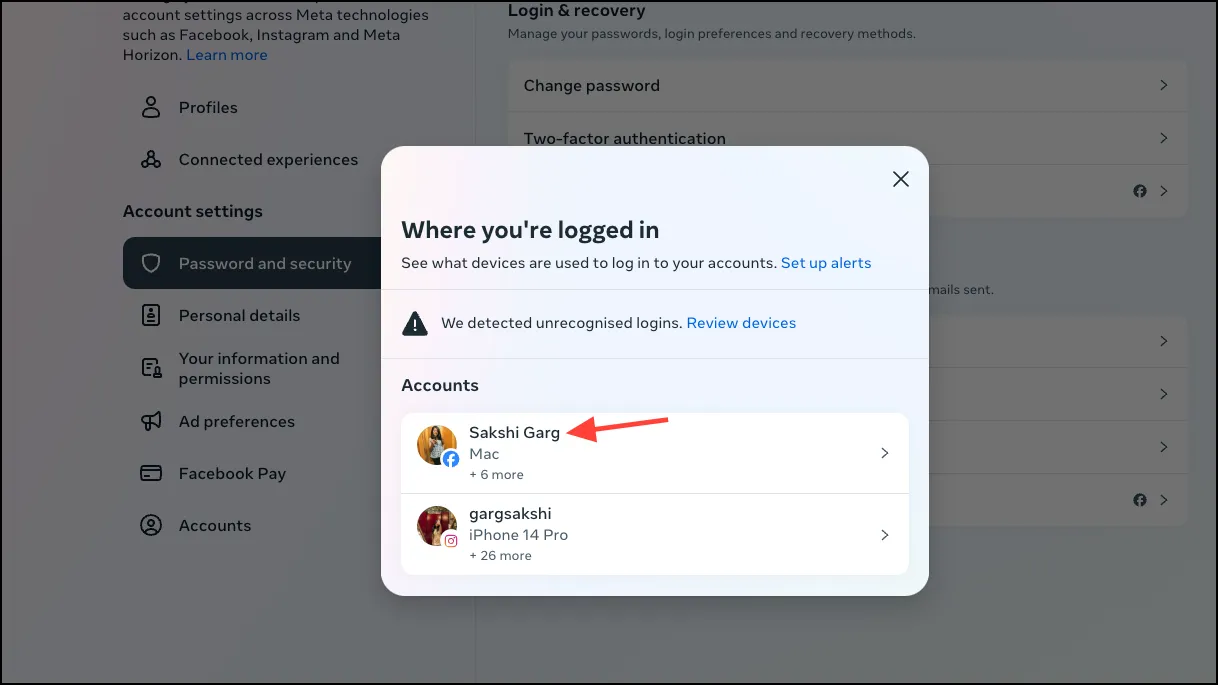

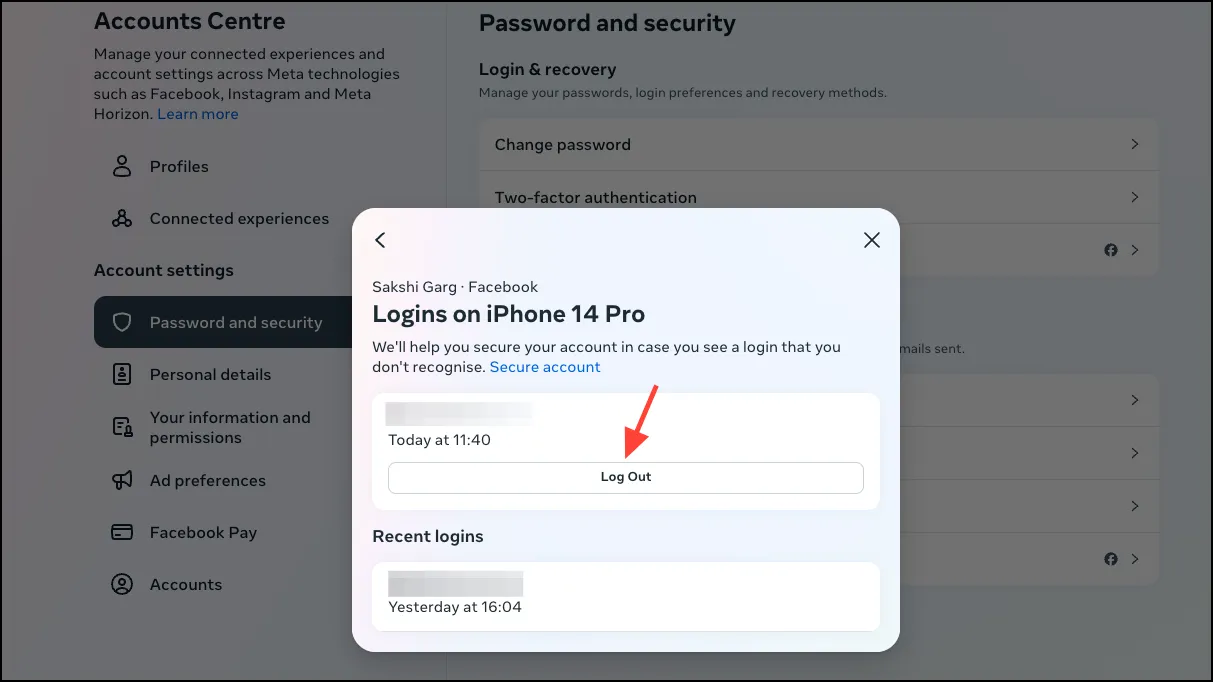

Facebook und Instagram

Auch Ihre Social-Media-Konten können gehackt werden und katastrophale Folgen haben. Meta bietet Tools für seine Plattformen an, mit denen Benutzer ihre Kontoaktivität überprüfen können.

- Öffnen Sie Facebook und gehen Sie zu

Settings and Privacy>Settings>Password and Security. - Klicken Sie dann erneut auf „Passwort und Sicherheit“.

- Klicken Sie anschließend unter „Sicherheitsüberprüfungen“ auf „Wo Sie angemeldet sind“, um Ihre Kontoaktivität anzuzeigen.

- Wenn Ihr Facebook-Konto mit Instagram verknüpft ist, können Sie von hier aus die Kontoaktivität für beide Plattformen sehen. Wählen Sie die Plattform aus, für die Sie die Aktivität überprüfen möchten. Wenn Ihre Konten nicht verknüpft sind oder Sie kein Facebook-Konto haben, können Sie dieselbe Seite auch über das „Kontencenter“ der Instagram-Einstellungen aufrufen.

- Klicken Sie dann auf das Gerät, um es genauer zu überprüfen. Sie können den Gerätenamen, den Standort und die Uhrzeit der Anmeldung sehen. Klicken Sie auf „Abmelden“, um Ihr Konto von einem Gerät abzumelden, das Sie nicht erkennen oder nicht mehr verwenden. Sie können auch Benachrichtigungen einrichten, wenn sich ein Gerät bei Ihrem Konto anmeldet.

Sachen zu wissen:

- Facebook und Instagram bieten wie Google erweiterte Schutzprogramme für beide Plattformen für Personen an, deren Konten einem höheren Risiko ausgesetzt sind, kompromittiert zu werden. Wenn Sie Journalist, Politiker oder eine andere Person des öffentlichen Lebens sind, bei der die Gefahr eines Hackerangriffs höher ist, sollten Sie den erweiterten Schutz aktivieren, der strengere Maßnahmen beim Anmelden verwendet.

Es ist ganz einfach, Ihre Kontoaktivität für WhatsApp, eine weitere Meta-eigene Plattform, herauszufinden.

- Öffnen Sie WhatsApp und gehen Sie zu „Einstellungen“.

- Tippen Sie dann auf „Verknüpfte Geräte“. Tippen Sie unter Android auf das Menüsymbol mit den drei Punkten und wählen Sie dann im Menü „Verknüpfte Geräte“ aus.

- Sie können alle Geräte anzeigen, auf denen Ihr WhatsApp-Konto aktiv ist.

- Um ein Gerät zu entfernen, tippen Sie darauf und wählen Sie „Abmelden“.

X (ehemals Twitter)

- Um sicherzustellen, dass niemand anderes auf Ihr X-Konto zugreift, öffnen Sie das linke Menü und tippen Sie auf „Einstellungen und Datenschutz“.

- Gehen Sie dann zu „Sicherheit und Kontozugriff“.

- Gehen Sie als Nächstes zur Option „Apps und Sitzungen“.

- Hier können Sie Informationen zu verbundenen Apps, Sitzungen, dem Kontozugriffsverlauf sowie zu Geräten und Apps sehen, bei denen Sie aktuell mit Ihrem Konto angemeldet sind.

- Unter „Sitzungen“ können Sie sich auch von einzelnen Ihnen unbekannten Geräten oder von allen anderen Geräten auf einmal abmelden.

- Wenn Sie verdächtige Aktivitäten oder Geräte bemerken, ändern Sie Ihr X-Passwort.

Tipps zum Schutz Ihrer Konten

- Aktivieren Sie die Multi-Faktor-Authentifizierung für Ihr Konto.

- Verwenden Sie Passkeys für Konten, wenn diese verfügbar sind. Passkeys bieten besseren Schutz vor Phishing-Betrug als Passwörter.

- Halten Sie Ihre Wiederherstellungsinformationen auf dem neuesten Stand, um im Falle einer Kompromittierung Zugriff auf Ihr Konto zu erhalten.

- Scannen Sie Ihr Gerät auf Malware.

- Verwenden Sie Hardwareschlüssel, um Ihre sensibelsten Konten zu schützen.

- Wenn Sie zu den Personen gehören, die einem hohen Risiko ausgesetzt sind, etwa ein Journalist oder Menschenrechtsaktivist, wenden Sie sich an einen professionellen Dienst, wenn Sie den Verdacht haben, dass Ihr Konto kompromittiert wurde.

Schreibe einen Kommentar