Znaki, że zostałeś zhakowany

- Zostałeś wylogowany ze swojego konta.

- W aktywności swojego konta znajdziesz logowania z urządzeń lub lokalizacji, których nie rozpoznajesz.

- Otrzymałeś wiadomości e-mail lub SMS dotyczące prób logowania, resetowania hasła lub kodów 2FA, o które nie prosiłeś.

- Otrzymałeś od serwisu wiadomości e-mail dotyczące bezpieczeństwa konta, których nie rozpoznałeś.

- W folderze wysłanych wiadomości znajdują się wiadomości, których nie wysłałeś.

- Na Twoim koncie znajdują się zakupy, których nie rozpoznajesz, lub widzisz nieautoryzowane opłaty w powiązanej metodzie płatności.

- Dane na Twoim koncie zostały zmienione lub brakuje ich.

- Twoje kontakty otrzymują od Ciebie dziwne wiadomości e-mail lub wiadomości na kontach e-mail lub w mediach społecznościowych.

- Na Twoich portalach społecznościowych znajdują się posty, których nie zamieściłeś.

- W ustawieniach Twojego konta zaszły nietypowe zmiany, np. zaktualizowano informacje dotyczące odzyskiwania.

- Twoje wiadomości e-mail są automatycznie przekierowywane na adres e-mail, którego nie rozpoznajesz.

- Do Twojego konta zostały podłączone nowe aplikacje lub rozszerzenia, na które nie wyraziłeś zgody.

- Twoje konto zostało zablokowane z powodu podejrzanej aktywności.

- Nie możesz zalogować się na swoje konto.

Jeśli uważasz, że padłeś ofiarą hakerów, większość popularnych usług online udostępnia narzędzia, dzięki którym możesz sprawdzić, czy nie występuje nietypowa aktywność, i w razie konieczności podjąć dalsze działania.

Zabezpieczenie konta Google jest ważne, ponieważ jest ono powiązane z wieloma stronami internetowymi i aplikacjami, przez co można je wykorzystać do włamania się do nich.

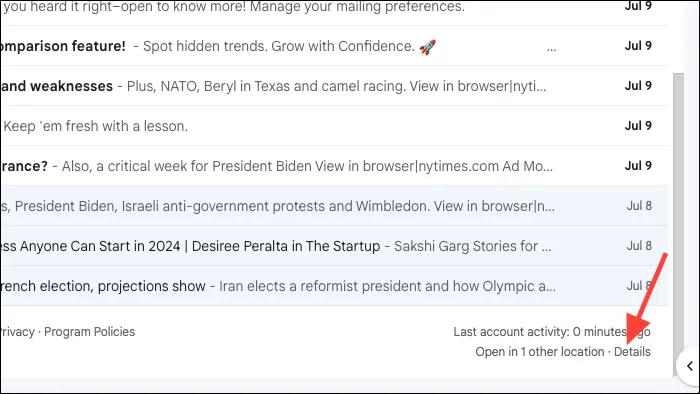

- Jeśli uważasz, że ktoś może uzyskać dostęp do Twojego konta Google, wejdź na stronę swojego konta Gmail i przewiń na dół.

- Kliknij „Szczegóły” poniżej „Ostatnia aktywność na koncie”.

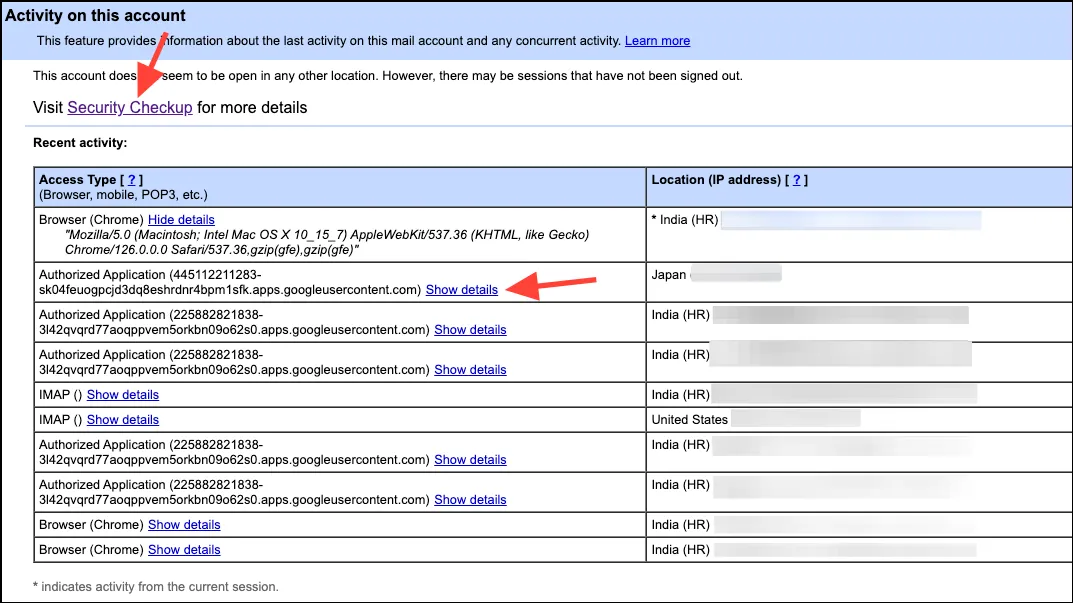

- Będziesz mógł zobaczyć wszystkie miejsca, w których Twoje konto jest aktywne. Kliknij „Pokaż szczegóły”, aby wyświetlić więcej informacji na ten temat. Jeśli nie rozpoznajesz lokalizacji, kliknij link „Sprawdzanie zabezpieczeń”, aby zbadać ją dokładniej.

- Tutaj możesz zobaczyć urządzenia, które mają dostęp do Twojego konta, i usunąć wszystkie urządzenia, których już nie rozpoznajesz lub nie używasz.

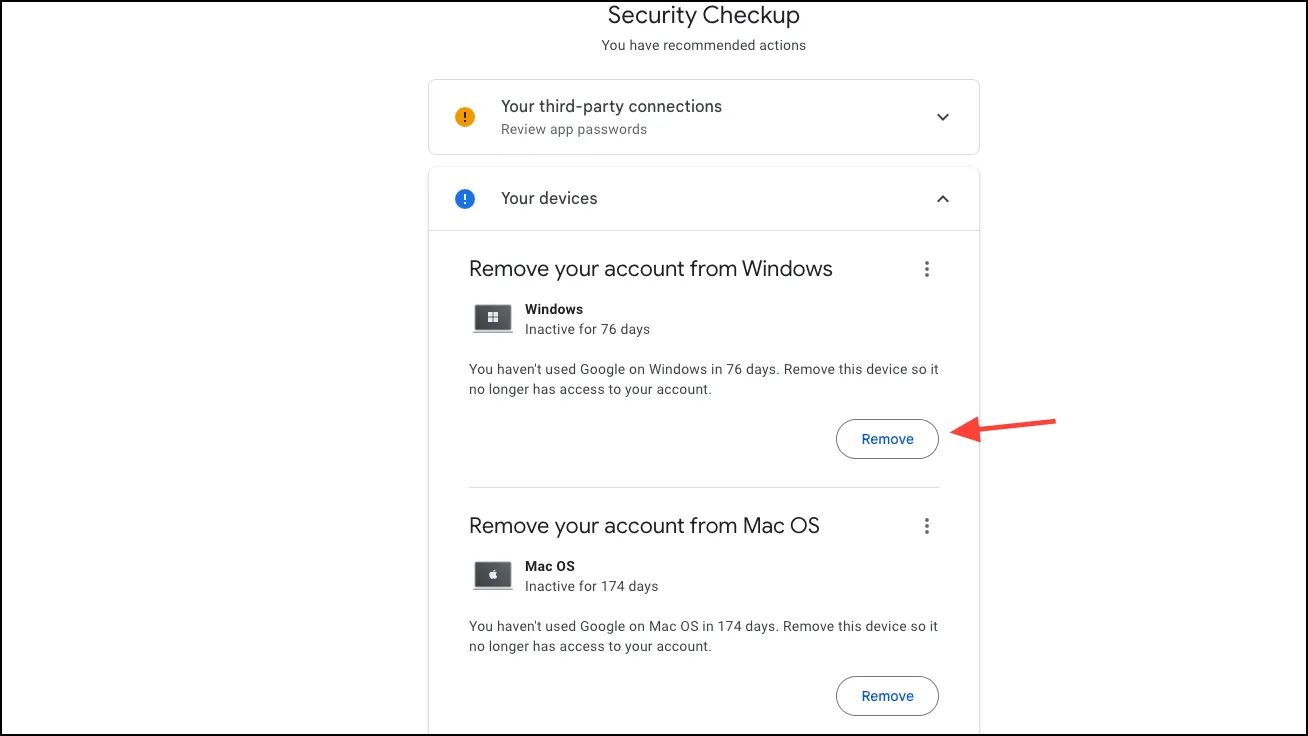

- Następnie przejdź na stronę zarządzania swoim kontem Google.

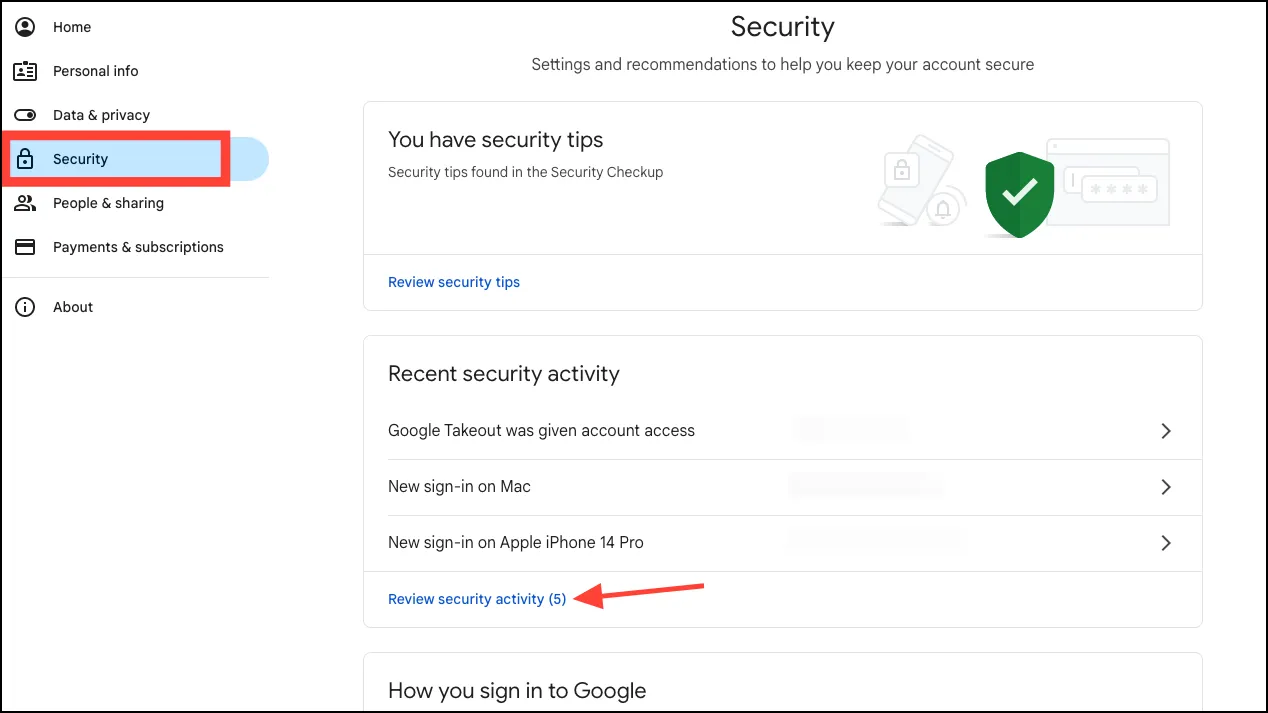

- Kliknij „Bezpieczeństwo” po lewej stronie.

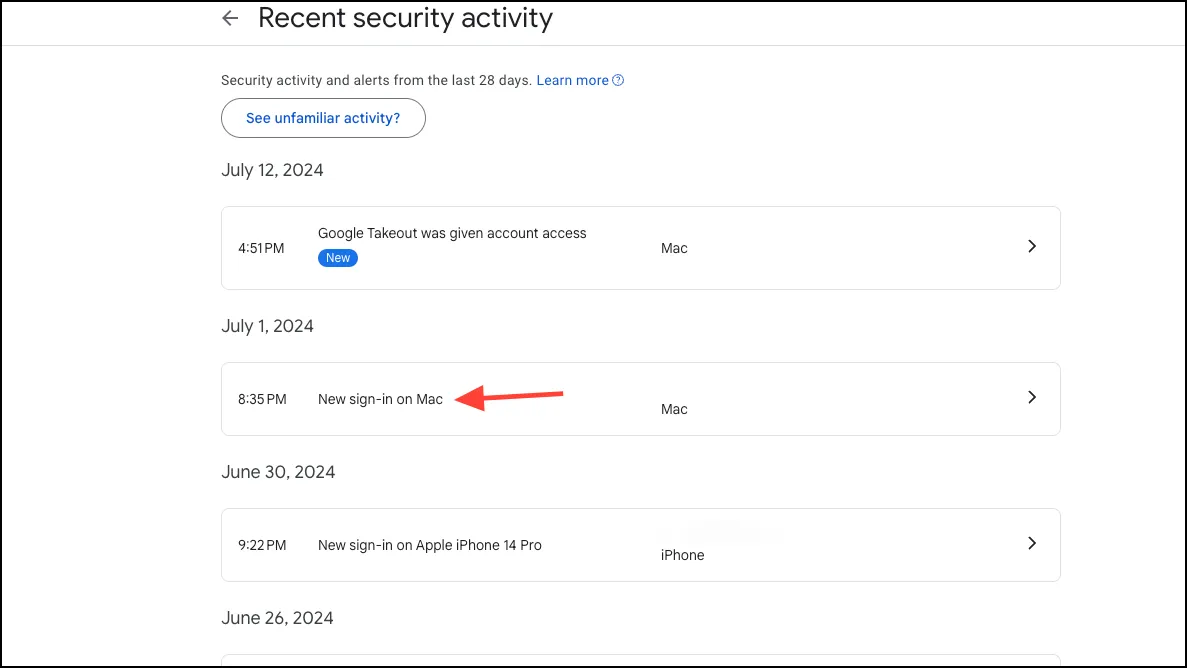

- Następnie przejdź do sekcji „Ostatnia aktywność związana z bezpieczeństwem” i sprawdź, czy nie występuje żadna podejrzana aktywność.

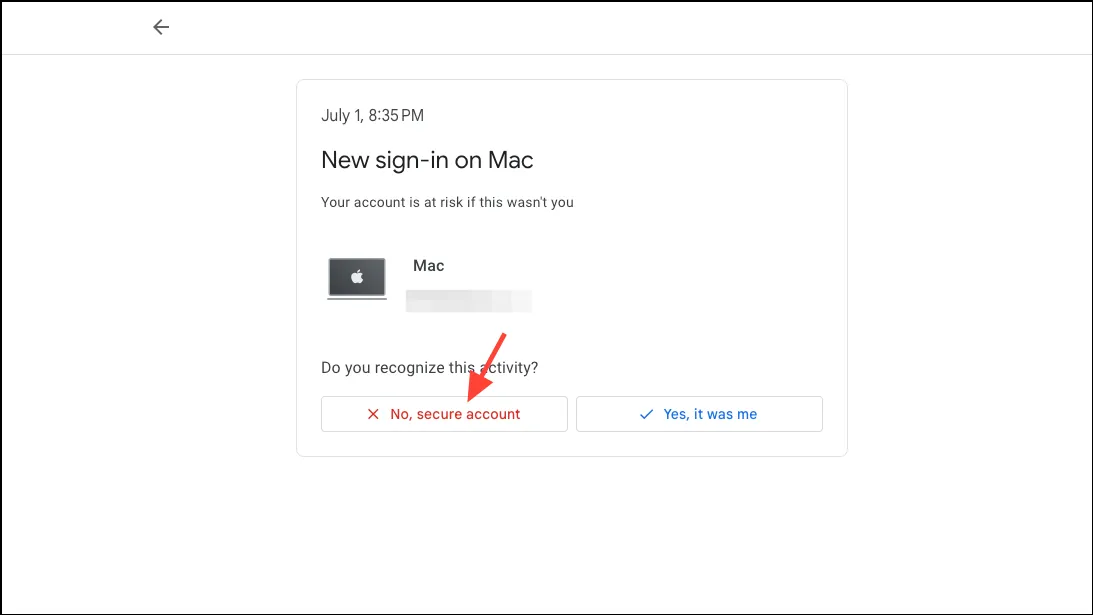

- Jeśli widzisz coś, czego nie rozpoznajesz, kliknij na to.

- Następnie na następnym ekranie kliknij „Nie, bezpieczne konto”.

- Postępuj zgodnie z instrukcjami na ekranie. W zależności od aktywności może to być coś tak prostego, jak cofnięcie dostępu usługi do Twojego konta lub tak drastycznego, jak zmiana hasła do konta.

- Po zmianie hasła zostaniesz wylogowany ze wszystkich lokalizacji, z wyjątkiem urządzenia, którego używasz do potwierdzenia swojej tożsamości.

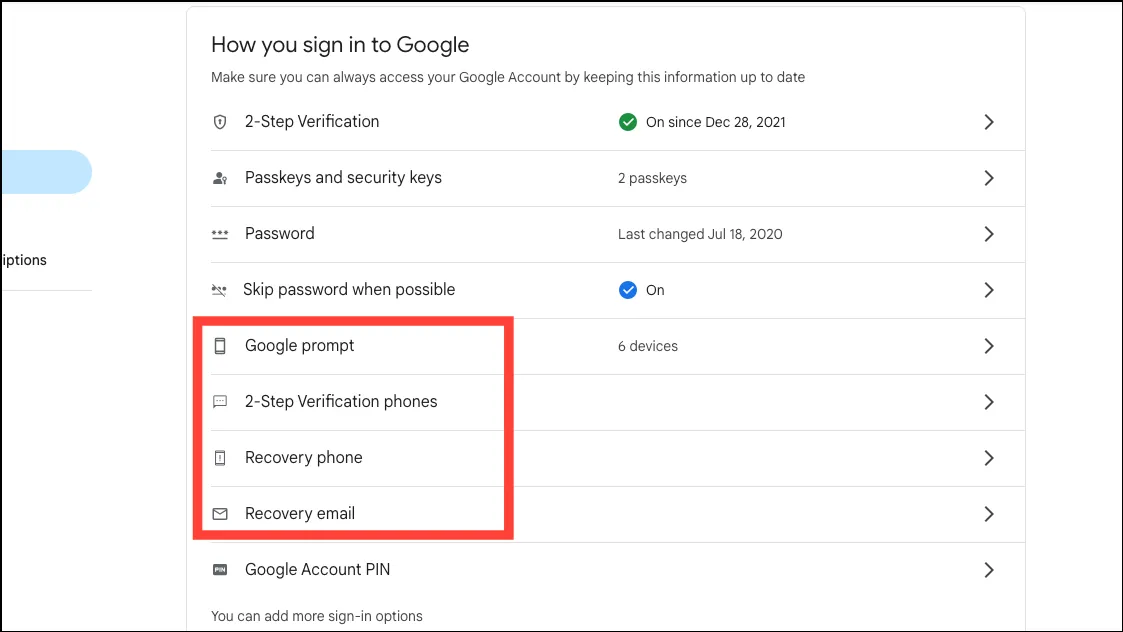

- Możesz również sprawdzić w ustawieniach zabezpieczeń, na których urządzeniach wyświetla się powiadomienie Google, a także numery telefonów i adresy e-mail służące do odzyskiwania hasła, aby upewnić się, że nikt nie zmienił tych informacji.

- Jeśli nie możesz uzyskać dostępu do swojego konta, ponieważ ktoś zmienił hasło i dane odzyskiwania, musisz wejść na stronę odzyskiwania konta i odpowiedzieć na pytania, aby odzyskać konto.

Rzeczy do zapamiętania:

- Jeśli na Twoim koncie Google zapisane są informacje finansowe, które zostały naruszone, na przykład dane kart kredytowych w przeglądarce Google Chrome lub Google Pay, skontaktuj się ze swoim bankiem i podejmij odpowiednie kroki.

- Jeśli masz również inne informacje lub dokumenty osobiste, na przykład paszport, zapisane gdziekolwiek na koncie Google, np. na Dysku, w Zdjęciach itp., powinieneś skontaktować się z lokalnymi władzami i złożyć skargę.

- Dla użytkowników o wyższym ryzyku włamania na ich konta, takich jak dziennikarze, politycy, aktywiści praw człowieka itp., Google oferuje również Advanced Protection Program, który utrudnia dostęp do czyichś kont. Podczas gdy wcześniej wymagało to użycia klucza sprzętowego, Google rozszerzyło program o obsługę Passkeys, więc nie musisz kupować klucza sprzętowego, jeśli nie chcesz.

Identyfikator Apple

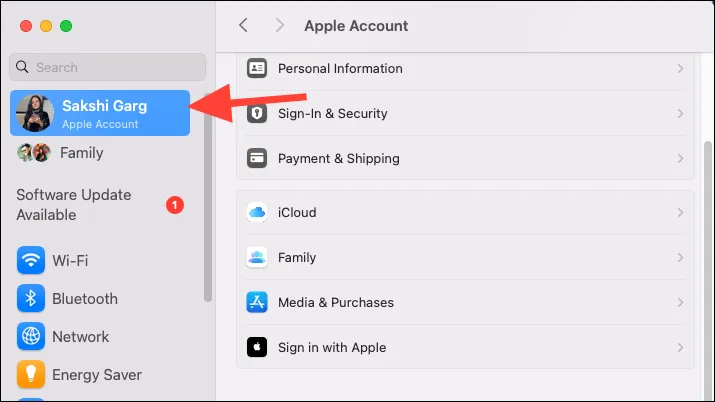

Możesz sprawdzić, czy Twój Apple ID jest bezpieczny, stosunkowo łatwo, używając iPhone’a, iPada lub Maca. Możesz również uzyskać dostęp do tych informacji, przechodząc na appleid.apple.com z przeglądarki internetowej.

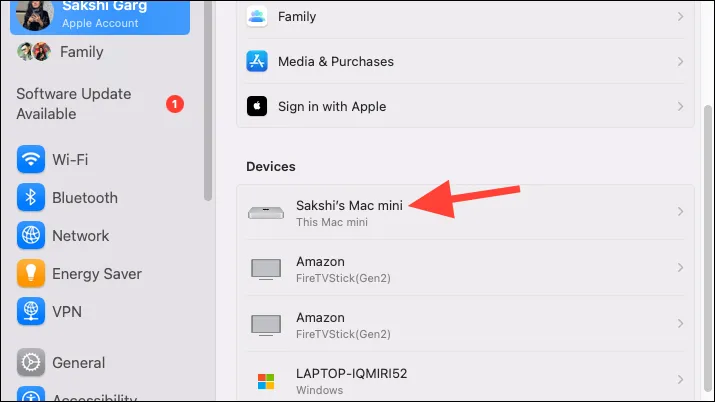

- Na iPhonie, iPadzie lub komputerze Mac otwórz aplikację Ustawienia.

- Następnie stuknij swoje imię u góry na swoim iPhonie/iPadzie. Na komputerze Mac kliknij swoje imię u góry lewego menu.

- Przewiń w dół, a zobaczysz listę wszystkich urządzeń, na których zalogowany jest Twój Apple ID.

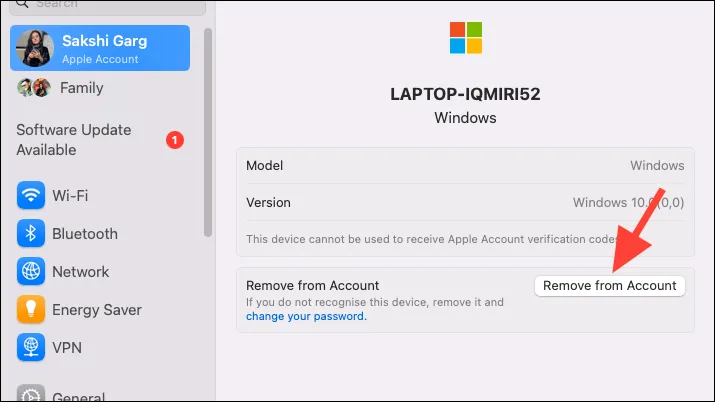

- Możesz stuknąć urządzenie, aby zobaczyć więcej informacji na jego temat. Jeśli nie rozpoznajesz urządzenia, stuknij „Usuń z konta”.

- Należy również zmienić hasło do konta Apple ID, jeśli dostęp do niego ma nieznane urządzenie.

- Jeśli nie możesz uzyskać dostępu do swojego konta ani zresetować hasła, możesz rozpocząć proces odzyskiwania swojego Apple ID, odwiedzając stronę iforgot.apple.com.

Rzeczy do zapamiętania:

- Jeśli tego jeszcze nie zrobiłeś, po zabezpieczeniu konta skonfiguruj uwierzytelnianie dwuskładnikowe.

- Jeśli do swojego Apple ID używasz adresu e-mail innego dostawcy, np. Google lub Yahoo, upewnij się, że to konto również jest bezpieczne i że tylko Ty masz do niego dostęp.

Wieśniak

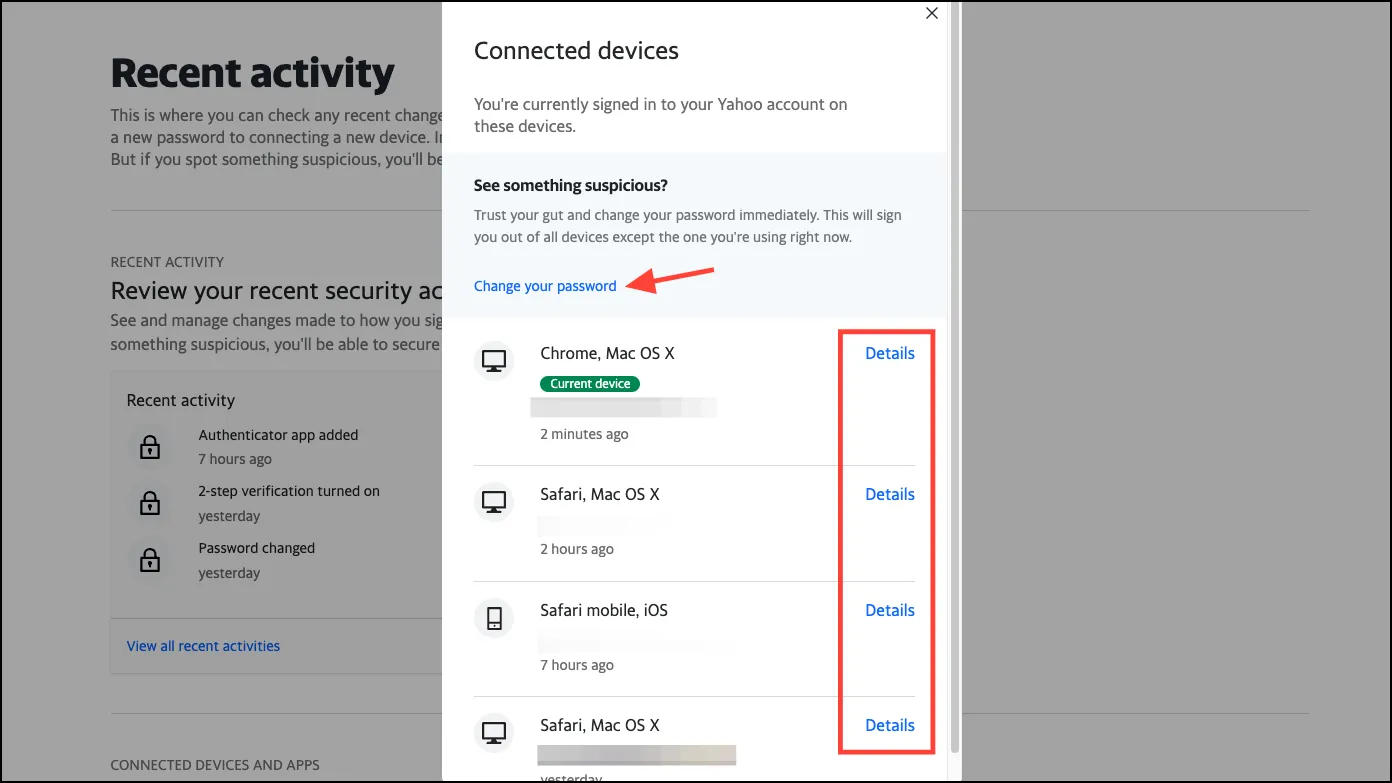

Yahoo udostępnia podobne narzędzia, które pomogą Ci dowiedzieć się, gdzie Twoje konto jest aktywne.

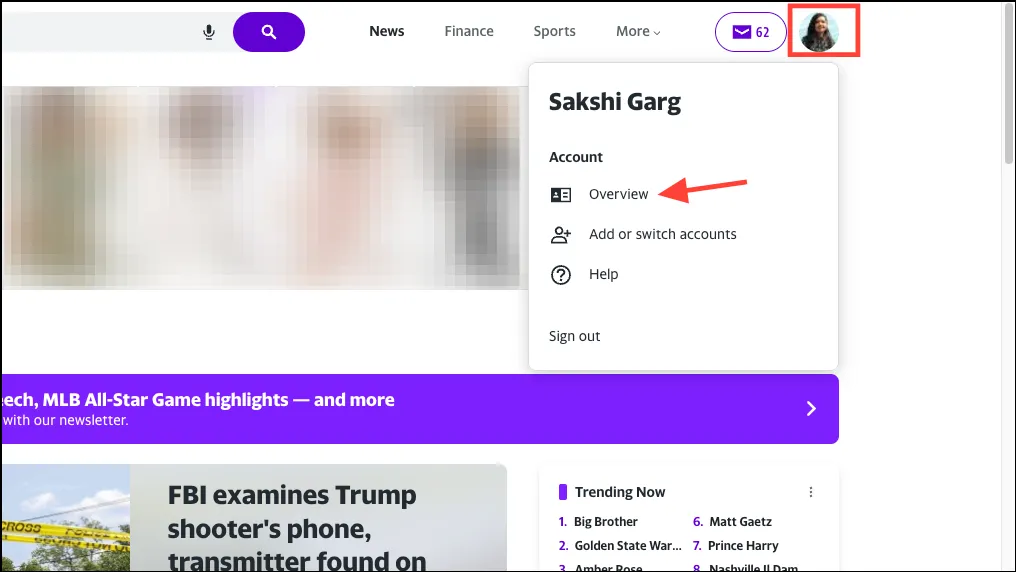

- Wejdź na stronę yahoo.com i zaloguj się na swoje konto.

- Najedź kursorem na swoje zdjęcie profilowe i wybierz z menu opcję „Przegląd”, aby przejść do ekranu zarządzania kontem.

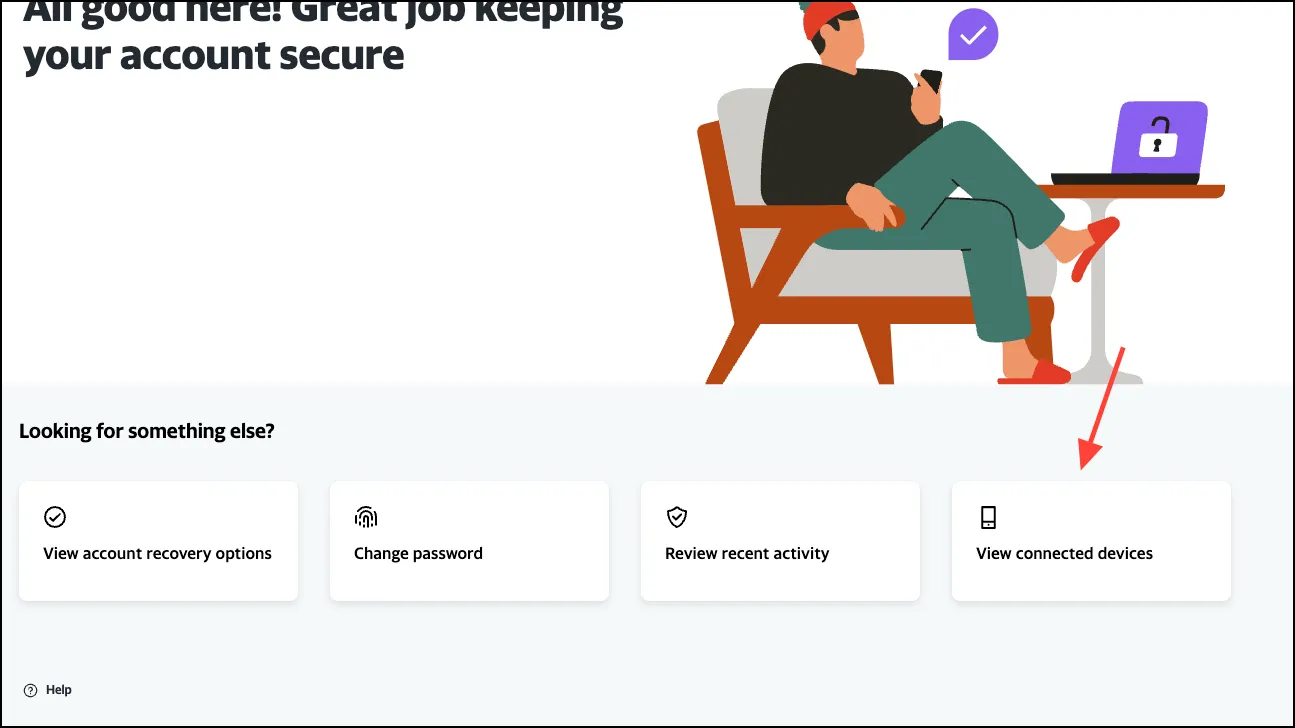

- Następnie kliknij „Wyświetl podłączone urządzenia”, aby zobaczyć, gdzie Twoje konto jest aktywne.

- Kliknij na dowolną aktywność, którą uważasz za podejrzaną, aby ją dokładniej przejrzeć. Jeśli jej nie rozpoznajesz, zmień hasło. Spowoduje to wylogowanie ze wszystkich urządzeń oprócz tego, którego używasz.

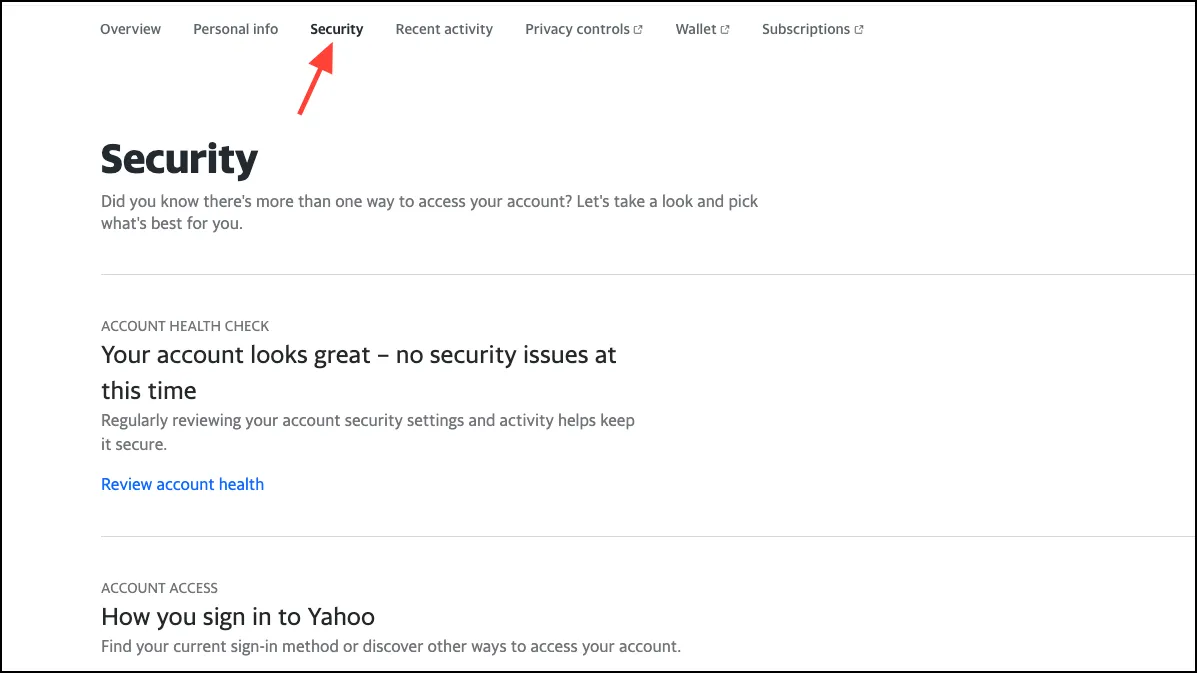

- Na stronie zarządzania kontem możesz także kliknąć „Sprawdź ostatnią aktywność”.

- Wyświetli się tutaj każda aktywność związana z Twoim kontem, np. zmiany haseł, numerów telefonów lub adresów e-mail służących do odzyskiwania danych itd. Jeśli znajdziesz tu jakąkolwiek podejrzaną aktywność, zmień hasło.

- Następnie przejdź do sekcji „Bezpieczeństwo”. Tutaj przejrzyj i usuń wszelkie nieautoryzowane e-maile odzyskiwania, numery telefonów lub urządzenia.

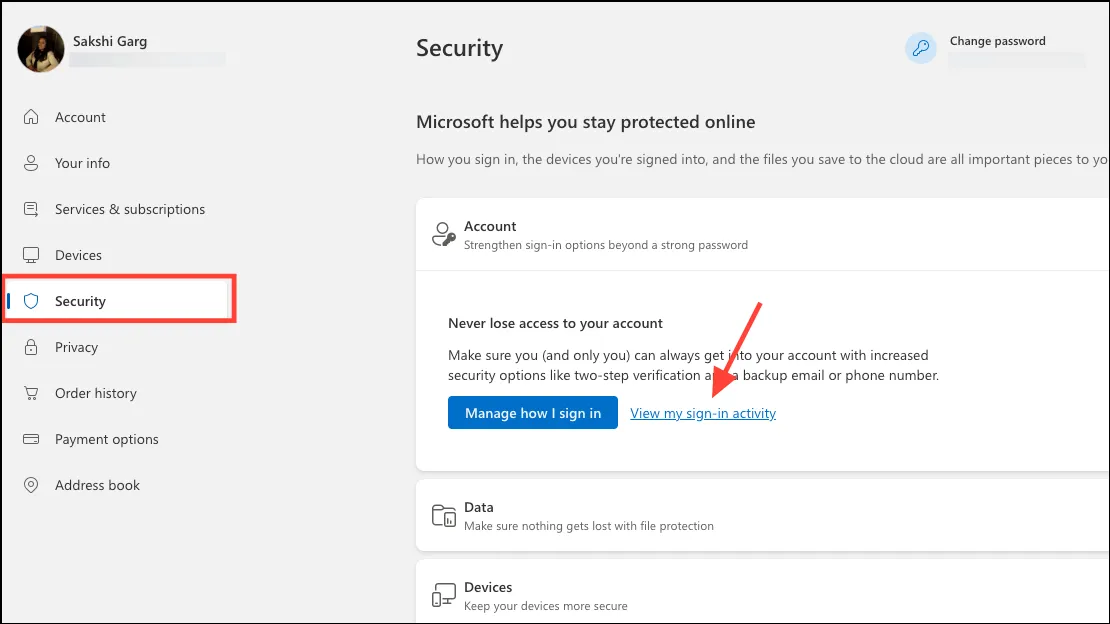

Microsoft

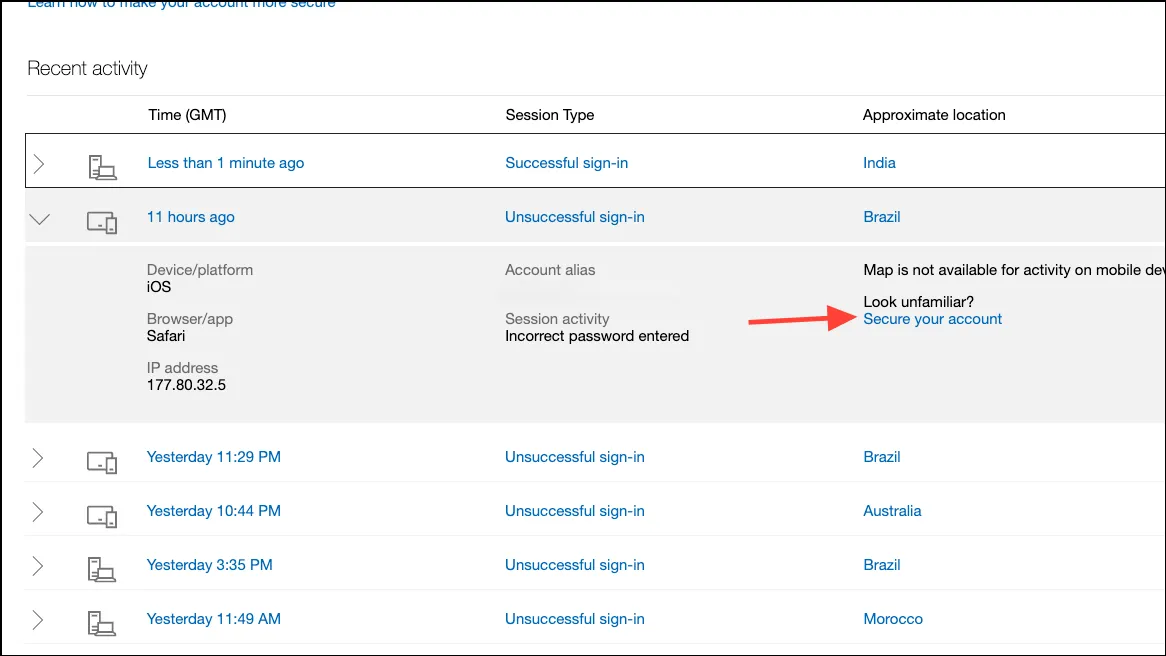

W przypadku konta Microsoft lub Outlook aktywność konta możesz sprawdzić na stronie swojego konta.

- Przejdź do witryny microsoft.com i zaloguj się na swoje konto.

- Następnie kliknij ikonę Profil i w menu wybierz opcję „Moje konto Microsoft”.

- Wybierz „Bezpieczeństwo” z menu po lewej stronie.

- Następnie kliknij „Wyświetl moją aktywność logowania” w opcji „Zarządzaj sposobem logowania”.

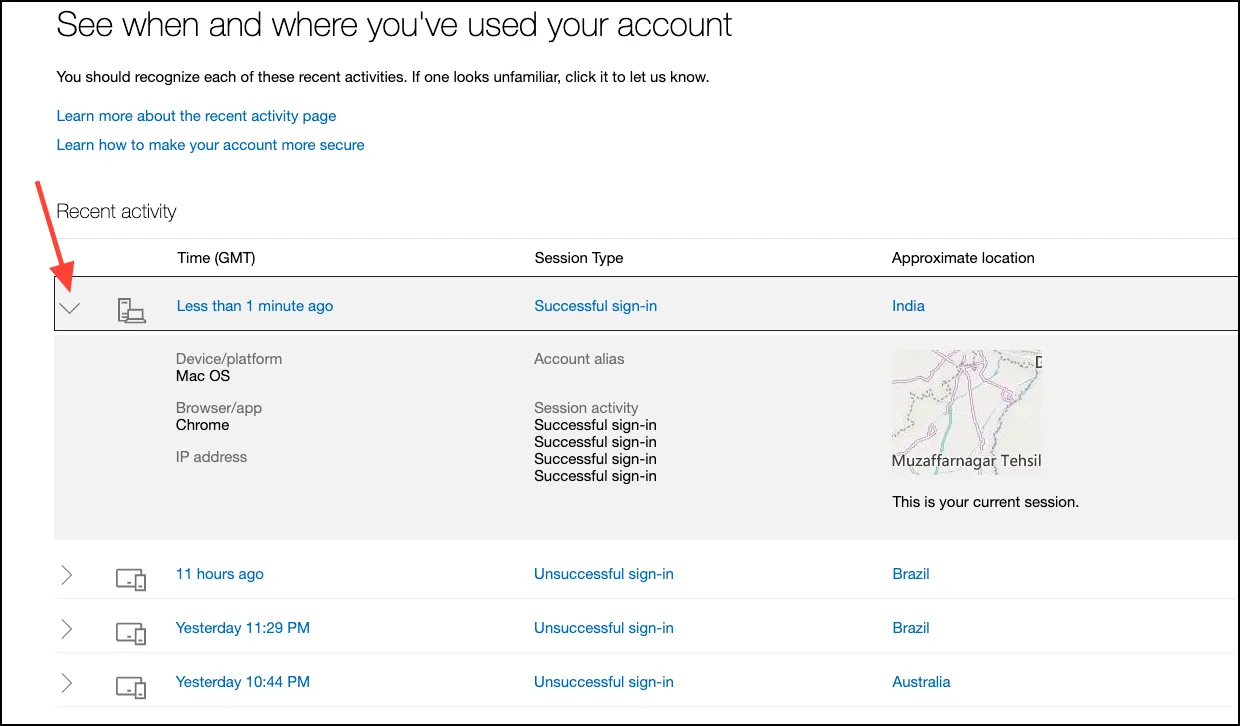

- Tutaj możesz zobaczyć wszystkie próby logowania (udane i nieudane) na swoje konto.

- Przy każdej próbie logowania możesz je rozszerzyć, aby wyświetlić więcej informacji, takich jak używane urządzenie, przeglądarka i adres IP.

- Jeśli zauważysz podejrzaną aktywność, kliknij „Zabezpiecz swoje konto”, aby zmienić hasło.

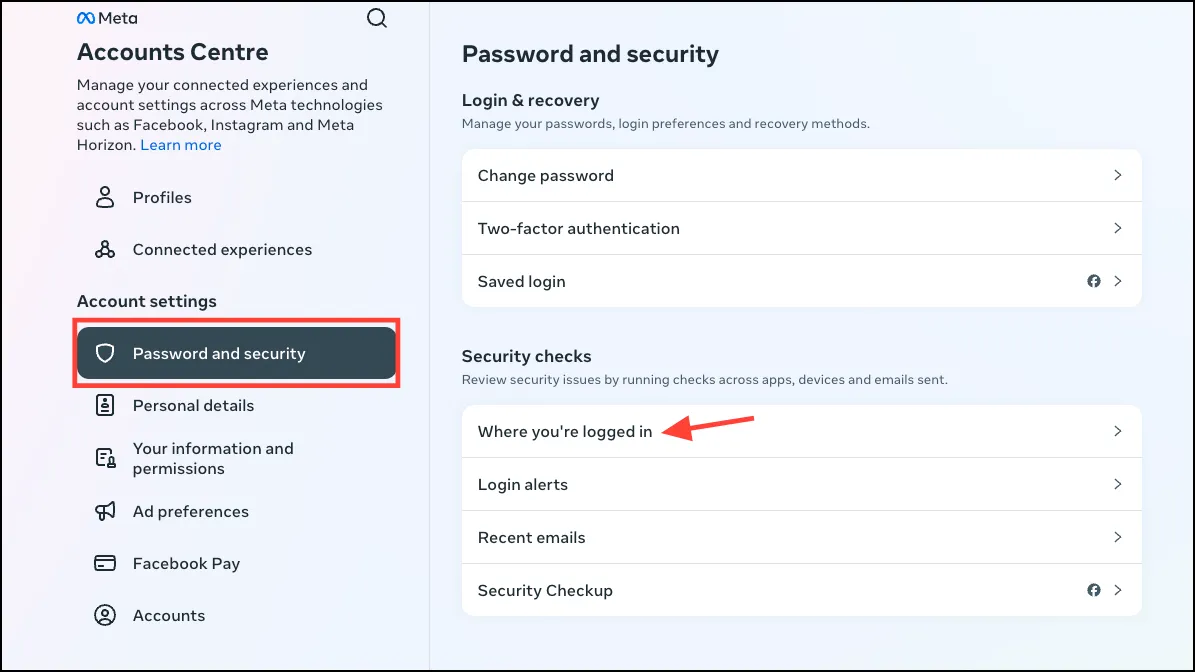

Facebook i Instagram

Twoje konta w mediach społecznościowych również mogą zostać zhakowane i spowodować katastrofalne skutki. Meta oferuje narzędzia dla swoich platform, dzięki którym użytkownicy mogą przeglądać aktywność na swoich kontach.

- Otwórz Facebooka i przejdź do

Settings and Privacy>Settings>Password and Security. - Następnie kliknij ponownie „Hasło i bezpieczeństwo”.

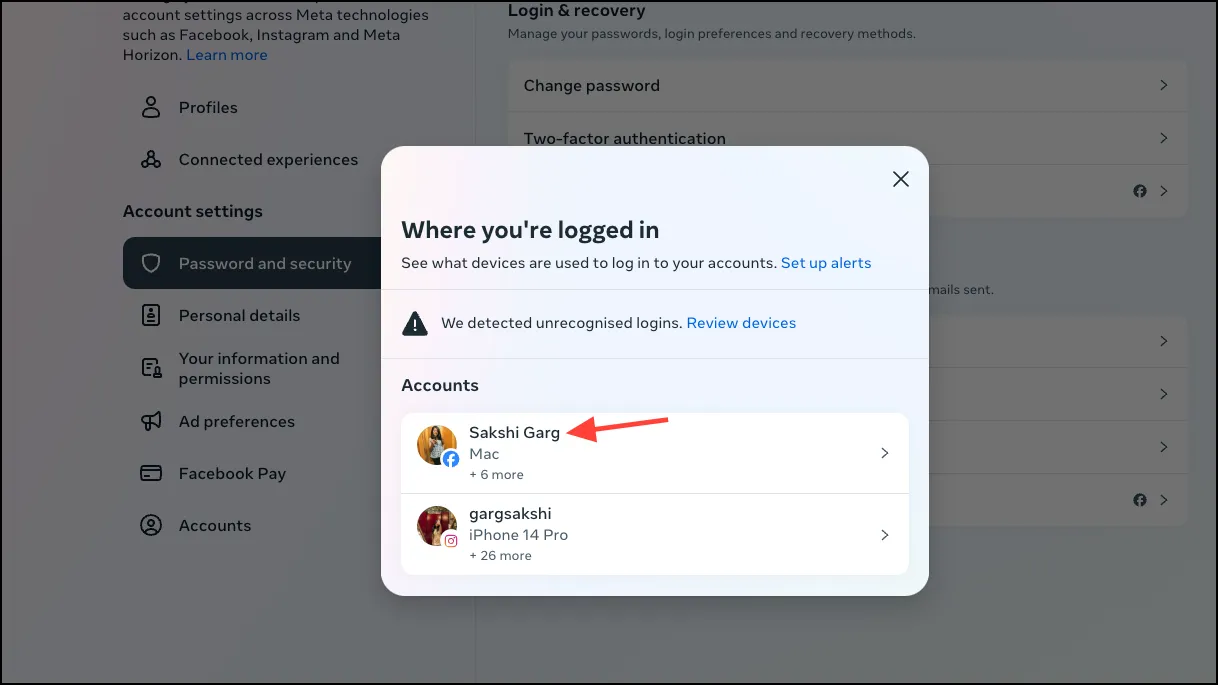

- Następnie kliknij „Gdzie jesteś zalogowany” w obszarze Kontrole bezpieczeństwa, aby sprawdzić aktywność swojego konta.

- Jeśli Twoje konto na Facebooku jest połączone z Instagramem, będziesz mógł zobaczyć aktywność konta dla obu platform. Wybierz platformę, dla której chcesz sprawdzić aktywność. Jeśli Twoje konta nie są połączone lub nie masz konta na Facebooku, możesz uzyskać dostęp do tej samej strony z „Centrum kont” w ustawieniach Instagrama.

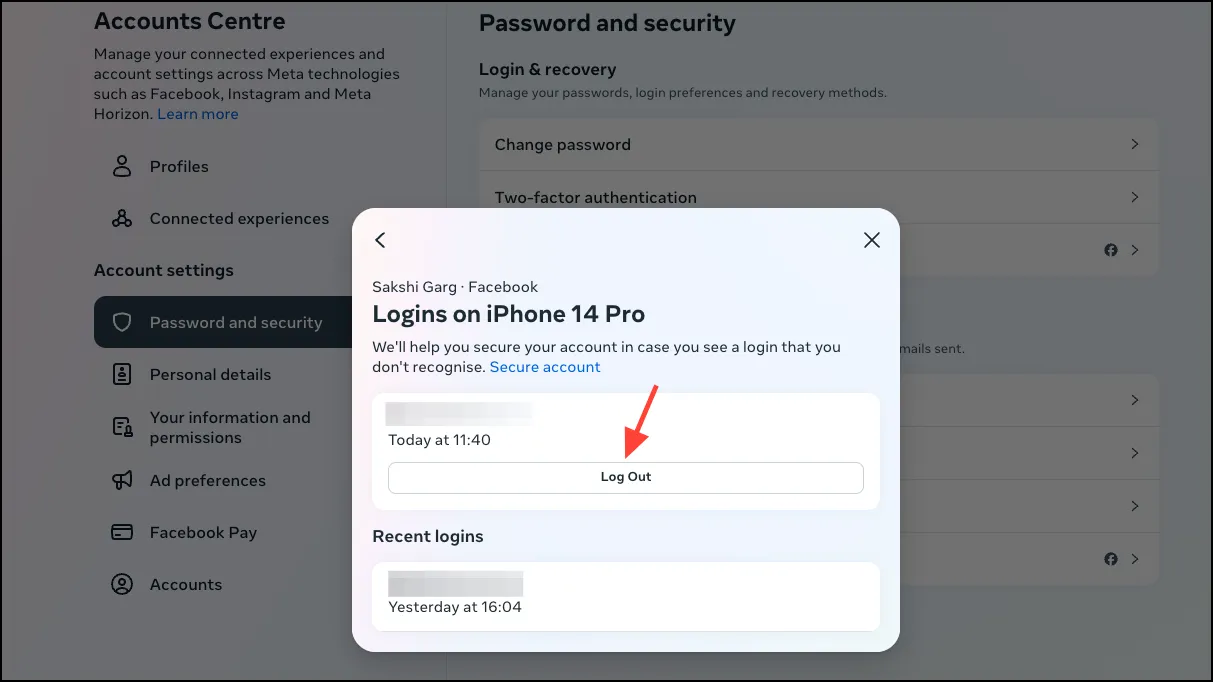

- Następnie kliknij urządzenie, aby je dokładniej przejrzeć. Możesz zobaczyć nazwę urządzenia, lokalizację i godzinę logowania. Kliknij „Wyloguj”, aby wylogować się z konta z urządzenia, którego nie rozpoznajesz lub którego już nie używasz. Możesz również skonfigurować alerty, gdy urządzenie zaloguje się do Twojego konta.

Rzeczy, które warto wiedzieć:

- Facebook i Instagram, podobnie jak Google, oferują programy Advanced Protection dla obu platform dla osób, których konta są bardziej narażone na włamanie. Jeśli jesteś dziennikarzem, politykiem lub inną osobą publiczną, która ma większe szanse na włamanie, powinieneś włączyć Advances Protection, który stosuje bardziej rygorystyczne środki podczas logowania.

Łatwo jest sprawdzić aktywność swojego konta na WhatsAppie, kolejnej platformie należącej do Meta.

- Otwórz WhatsApp i przejdź do „Ustawień”.

- Następnie stuknij w „Połączone urządzenia”. W systemie Android stuknij w ikonę menu „trzy kropki”, a następnie wybierz z menu opcję „Połączone urządzenia”.

- Możesz zobaczyć wszystkie urządzenia, na których aktywne jest Twoje konto WhatsApp.

- Aby usunąć urządzenie, dotknij go i wybierz opcję „Wyloguj”.

X (dawniej Twitter)

- Aby mieć pewność, że Twoje konto X nie jest dostępne dla nikogo innego, otwórz menu po lewej stronie i kliknij „Ustawienia i prywatność”.

- Następnie przejdź do zakładki „Bezpieczeństwo i dostęp do konta”.

- Następnie przejdź do opcji „Aplikacje i sesje”.

- Tutaj możesz zobaczyć informacje o połączonych aplikacjach, sesjach, historii dostępu do konta oraz urządzeniach i aplikacjach, na których jesteś aktualnie zalogowany na swoim koncie.

- Jeśli przejdziesz do zakładki „Sesje”, możesz także wylogować się z poszczególnych urządzeń, których nie rozpoznajesz, lub ze wszystkich urządzeń naraz.

- Jeśli zauważysz jakąkolwiek podejrzaną aktywność lub urządzenia, zmień swoje hasło X.

Wskazówki dotyczące zachowania bezpieczeństwa kont

- Włącz uwierzytelnianie wieloskładnikowe dla swojego konta.

- Używaj kluczy dostępu do kont, jeśli są dostępne. Klucze dostępu są bezpieczniejsze przed oszustwami typu phishing niż hasła.

- Aktualizuj swoje dane odzyskiwania, aby w razie naruszenia bezpieczeństwa móc uzyskać dostęp do swojego konta.

- Przeskanuj swoje urządzenie w poszukiwaniu złośliwego oprogramowania.

- Użyj kluczy sprzętowych, aby zabezpieczyć swoje najwrażliwsze konta.

- Jeśli jesteś osobą wysokiego ryzyka, np. dziennikarzem lub aktywistą na rzecz praw człowieka, skontaktuj się z profesjonalną służbą, jeśli podejrzewasz, że Twoje konto zostało naruszone.

Dodaj komentarz